飞牛fnOS漏洞紧急修复与雷池WAF-LTS版NAS部署加固指南

近日,飞牛NAS系统曝出的安全漏洞在各大技术社区引发了广泛讨论,甚至在我加入的几个5G-CPE交流群里也成为了热点话题。经过初步了解,情况大致如下:

飞牛 fnOS 系统近期出现了一个高危的0day漏洞,该漏洞结合了路径穿越与命令注入两种攻击手法。攻击者能够绕过HTTPS加密、强密码保护以及防火墙等常规安全措施,直接读取NAS设备上的所有文件并执行任意恶意指令。官方虽然已紧急发布了1.1.18版本进行修复,但早期的修补可能不够彻底,依然存在遭受变种攻击的潜在风险。建议所有将设备暴露在公网(包括使用官方穿透服务FN Connect)的用户,立即断开网络连接并升级至最新版本,同时全面检查系统是否已被植入恶意程序。

此外,就在今天15:44,笔者在撰写本文的过程中,也收到了飞牛推送的系统安全更新通知。

不过,笔者个人是威联通NAS的用户,对其他品牌关注相对有限。然而,恰逢最近不少朋友留言咨询雷池WAF的相关部署问题,我们不妨借此机会,为大家带来一篇关于雷池WAF长周期支持(LTS)版本在NAS上的详细部署流程。为你的网络服务套上一层WAF防护,应对此类安全风险将变得轻松许多。

坦白说,笔者平时甚至懒得去详细配置防火墙规则。通过修改NAS的默认访问端口、正确设置反向代理、调整SSH端口(并做到随用随开)、以及避免在网络上随意暴露IP和端口号,迄今为止尚未遇到严重的安全问题。

威联通NAS用户同样可以利用官方提供的QuFirewall防火墙等应用来建立安全规则。这款软件功能强大,但配置上可能略有门槛。用户也可以通过QVPN等工具建立加密隧道来访问设备,方法多样,大家可以根据自身情况灵活选择。

让我们立即开始具体的部署操作。

雷池WAF:你的Web应用安全盾牌

以下介绍摘自项目官方页面。更多详细信息,大家可以通过搜索引擎查找关键词进入官网查看,其中的文档已经非常详尽。

SafeLine,其中文名为“雷池”,是一款设计简洁、易于使用且防护效果显著的Web应用防火墙(WAF),能够有效保护Web服务免受黑客攻击。

雷池通过实时过滤和监控Web应用与互联网之间的所有HTTP流量来实现保护。它可以有效防御SQL注入、跨站脚本攻击(XSS)、代码注入、命令注入、CRLF注入、LDAP注入、XPath注入、远程代码执行(RCE)、XML外部实体攻击(XXE)、服务器端请求伪造(SSRF)、路径遍历、后门程序、暴力破解、CC攻击、恶意爬虫等多种常见网络攻击。

雷池WAF如何工作:构建反向代理屏障

雷池的核心工作原理是拦截并阻断所有流向受保护Web服务的恶意HTTP流量。它以后端服务器反向代理的方式接入您的网络。通过在Web服务前端部署雷池,相当于在Web服务与开放的互联网之间设立了一道坚实的安全屏障。

逐步部署指南:在威联通NAS上安装雷池WAF

本指南将以威联通NAS为例,演示如何使用Docker Compose的方式完成雷池WAF-LTS版的部署。

笔者曾查阅GitHub上提供的部署YAML文件,发现内容较为复杂。因此,下文将部分参考并简化官方流程,使其更贴合NAS环境。

✅ 第一步:部署前准备工作

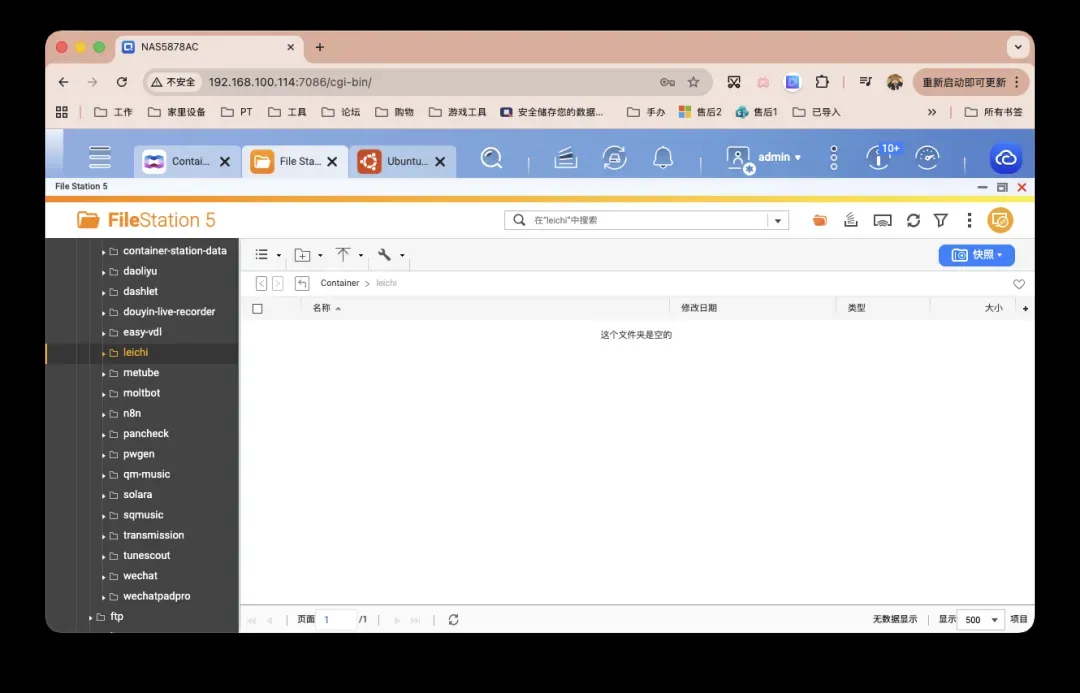

首先,在你常用的Docker工作目录下,为雷池WAF创建一个独立的专属目录。本例中,我们创建在 /share/Container/leichi。

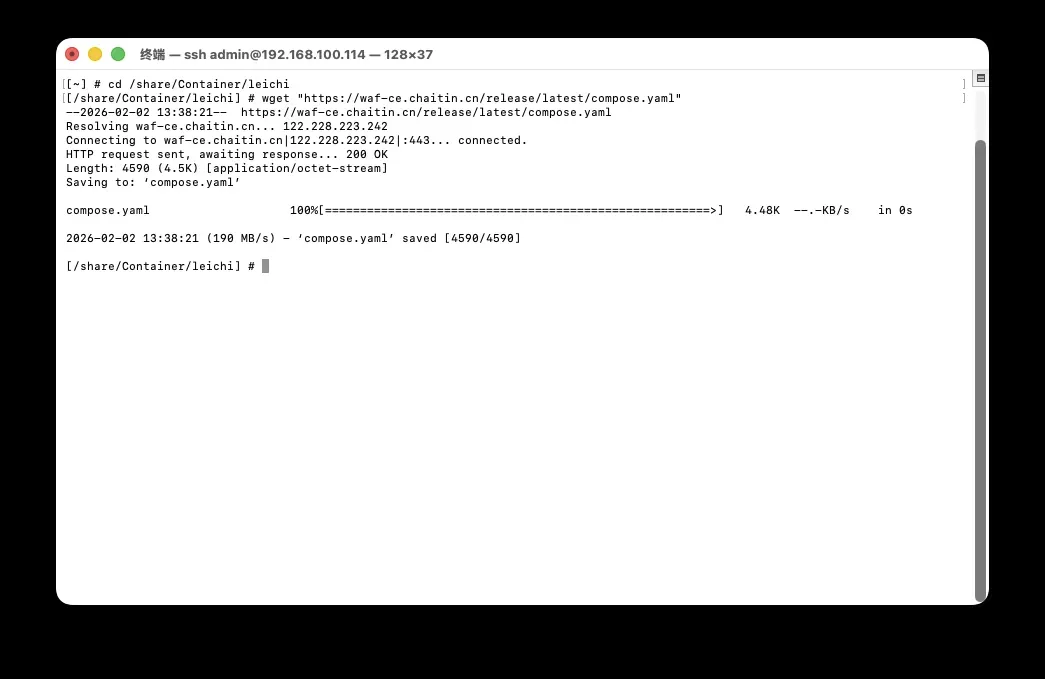

通过SSH连接到你的NAS,并执行以下命令:

# 进入目标目录

cd /share/Container/leichi

# 下载官方的compose配置文件

wget "https://waf-ce.chaitin.cn/release/latest/compose.yaml"

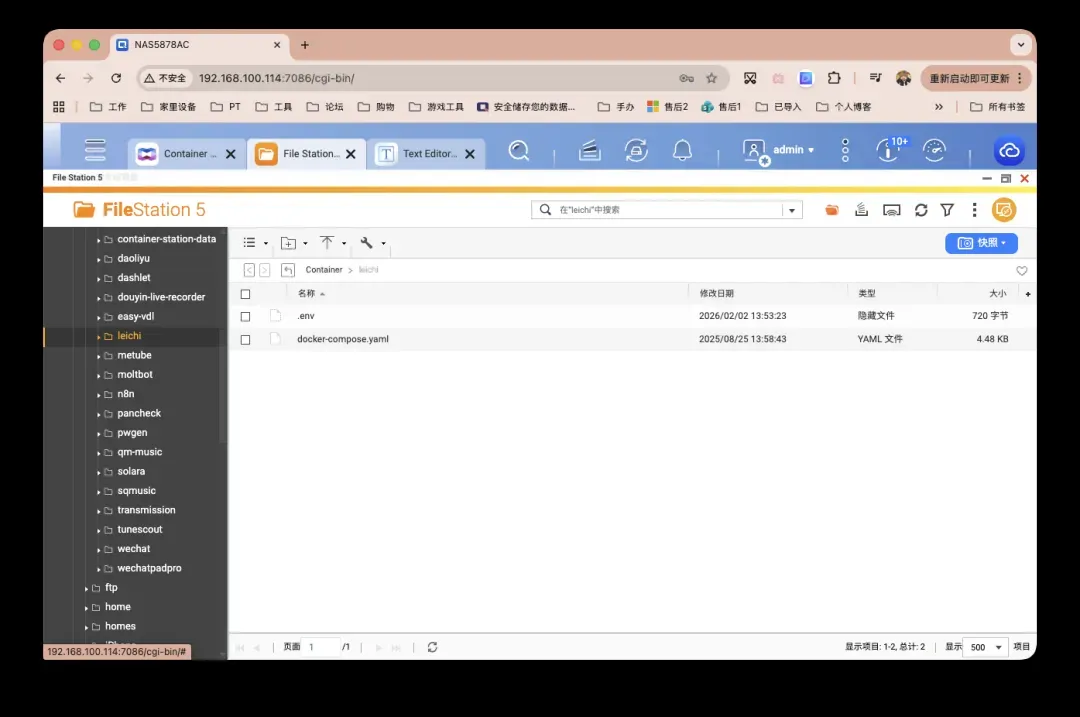

接下来,需要创建一个名为 .env 的环境变量配置文件。将以下内容写入该文件,保存后同样放置于 /share/Container/leichi 目录下。请注意,其中的中文注释在实际文件中最好删除。

SAFELINE_DIR=/share/Container/leichi # 数据持久化目录,请与上文创建的路径保持一致

# 版本更新记录查询地址:

# https://help.waf-ce.chaitin.cn/node/0197787e-b70e-756e-b9d5-69d0a707144a#%5B9.1.0-lts%5D%20-%202025-08-14

IMAGE_TAG=9.1.0-lts # 指定LTS版本,目前是最新的长周期支持版

RELEASE=-lts # 使用LTS更新通道

MGT_PORT=9443 # 管理控制台的访问端口,可根据需要自定义

# 数据库密码,建议使用数字与英文大小写字母的组合,避免使用特殊字符

POSTGRES_PASSWORD=leichi1234

SUBNET_PREFIX=172.22.222 # 为雷池容器分配的内部网段,可自定义

# 官方提供的镜像源,国内用户使用无碍,故未作修改

# 全球用户可考虑将其改为 chaitin 以优化拉取速度

IMAGE_PREFIX=swr.cn-east-3.myhuaweicloud.com/chaitin-safeline

# 以下参数通常无需改动

ARCH_SUFFIX=

REGION=

MGT_PROXY=0

此外,我们需要将下载的 compose.yaml 文件重命名为 docker-compose.yaml。完成后的目录结构应如下图所示。

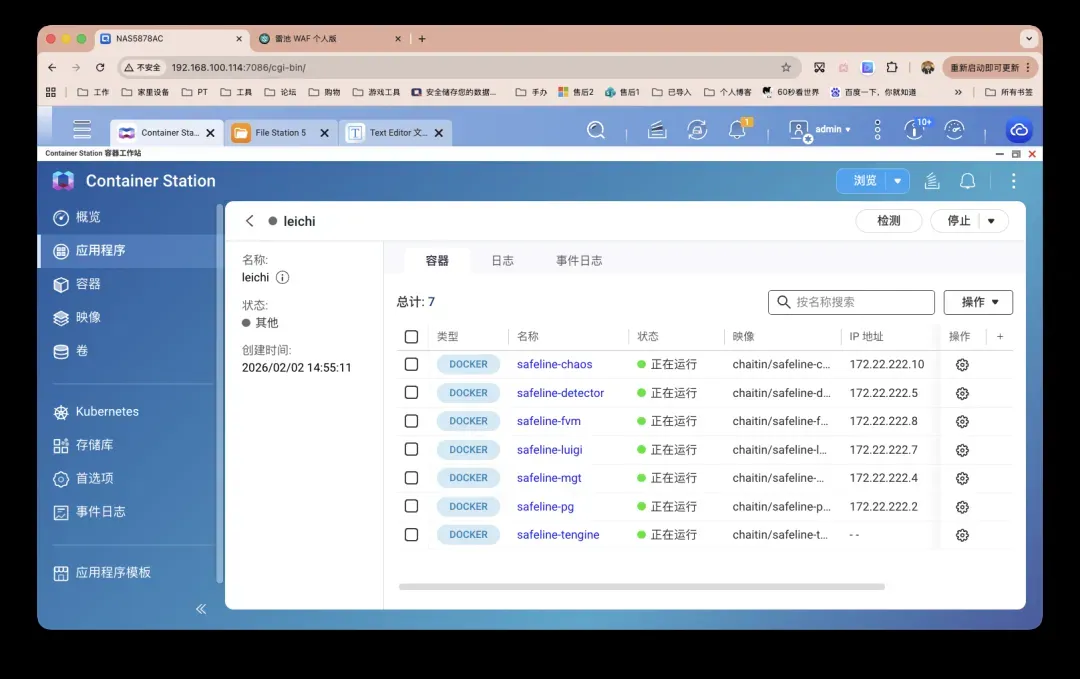

可以看到,相关的七个服务组件已经准备就绪。

✅ 第二步:启动与部署服务

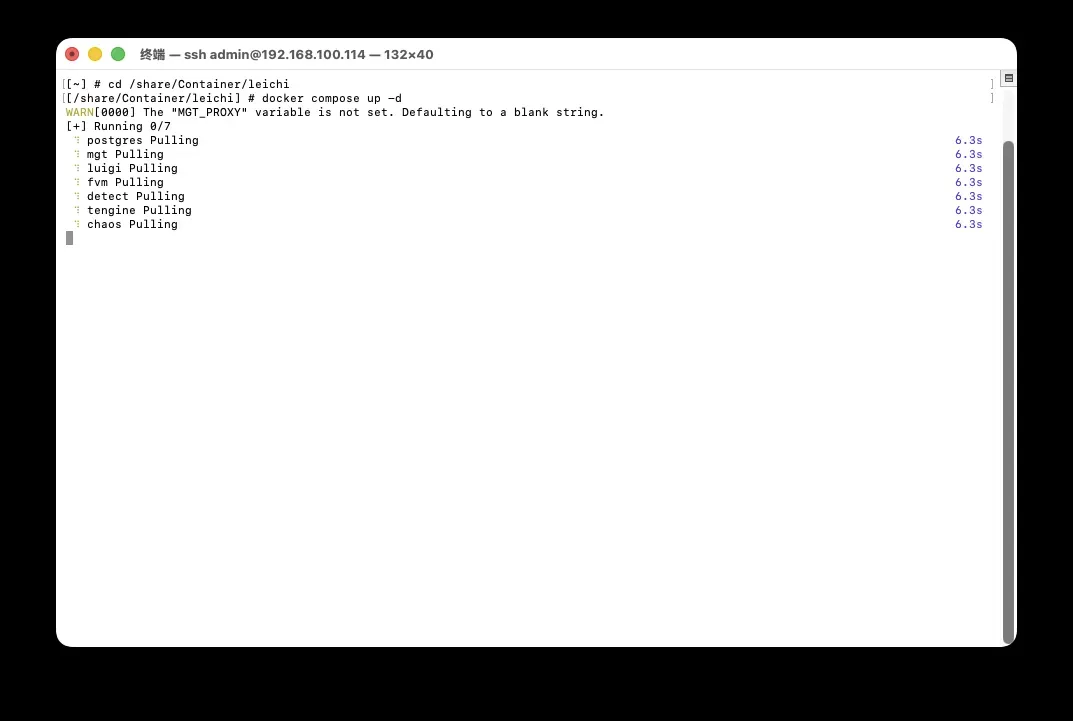

保持SSH连接,输入以下指令来启动雷池的所有服务:

# 确保位于目标目录

cd /share/Container/leichi

# 以守护进程模式启动所有容器

docker compose up -d

等待Docker完成所有镜像的拉取和容器的启动。

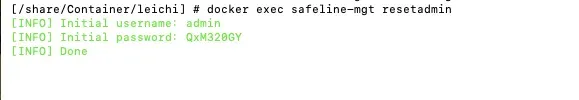

部署完成后,需要初始化管理员账户。执行以下命令:

docker exec safeline-mgt resetadmin

管理控制台初探与基本配置

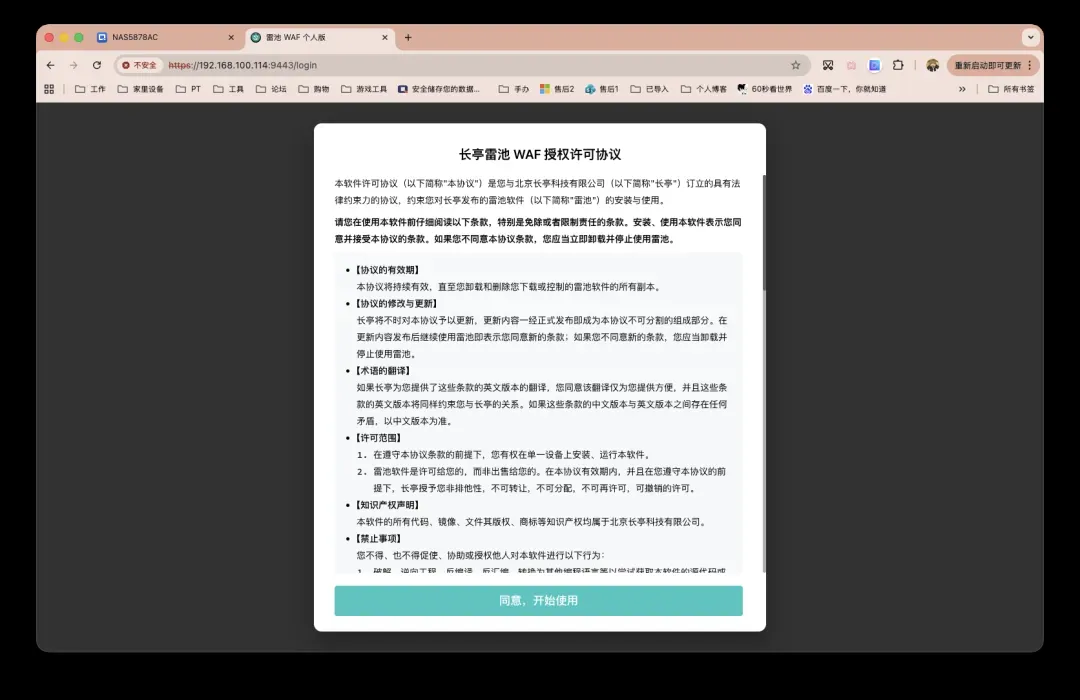

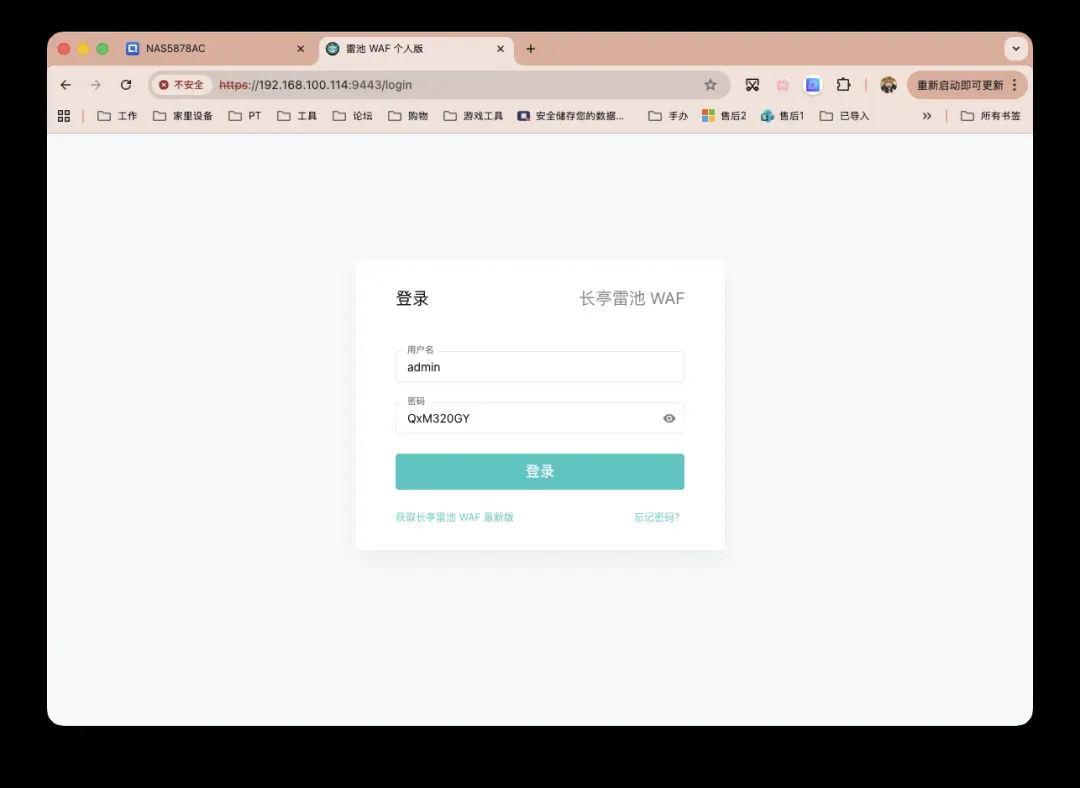

部署成功后,在浏览器中输入 你的NAS_IP地址:9443 即可访问雷池的管理界面。首次访问时,点击「同意并开始使用」。

故障排除提示:如果等待较长时间后仍无法访问管理界面,很大可能是文件权限问题。请先停止所有相关容器,然后删除 /share/Container/leichi/resources 目录下的所有内容(通常是PostgreSQL数据库文件权限异常所致),并确保该目录拥有正确的读写权限。

使用上一步重置后命令行显示的管理员密码进行登录。

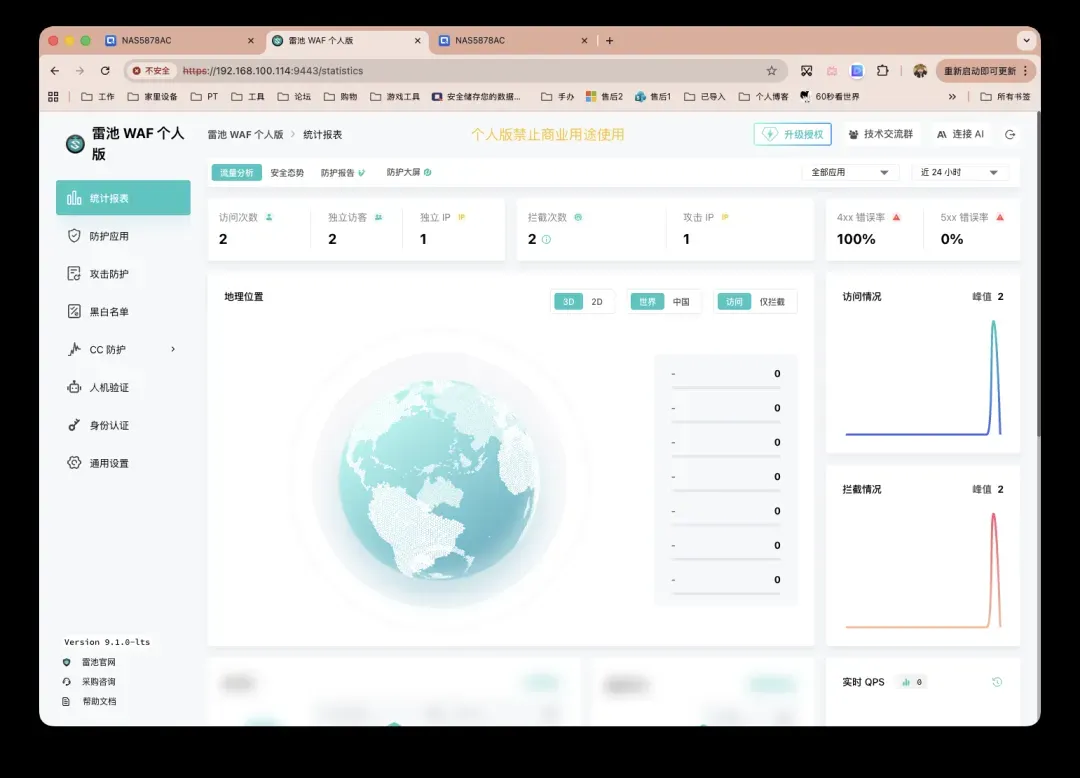

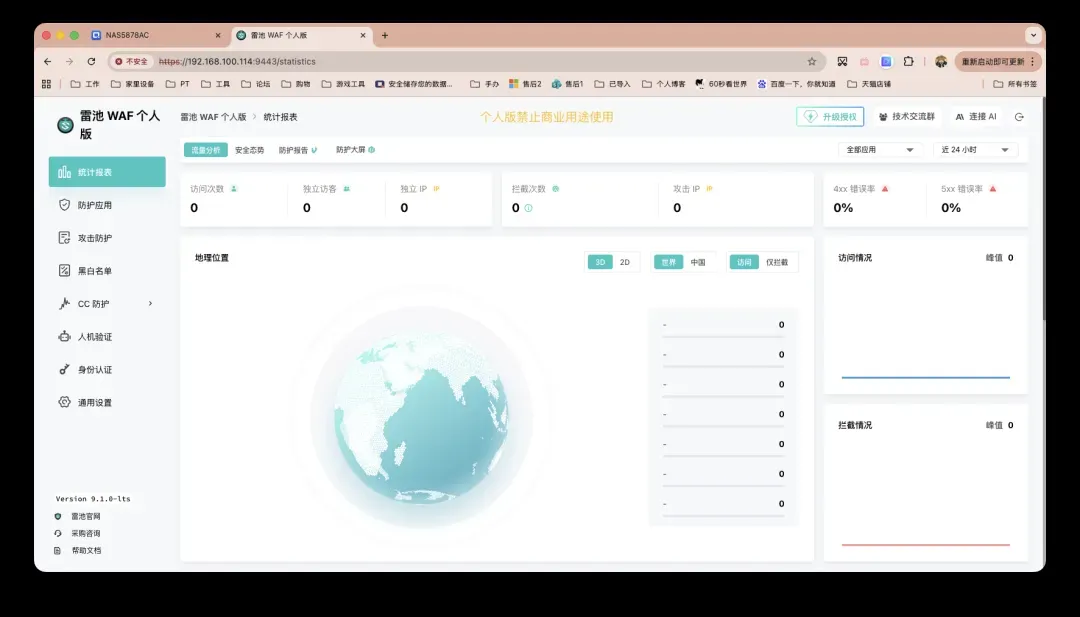

登录后的主界面如图所示。强烈建议首先点击左侧导航栏的「通用设置」,修改默认的admin账户密码。

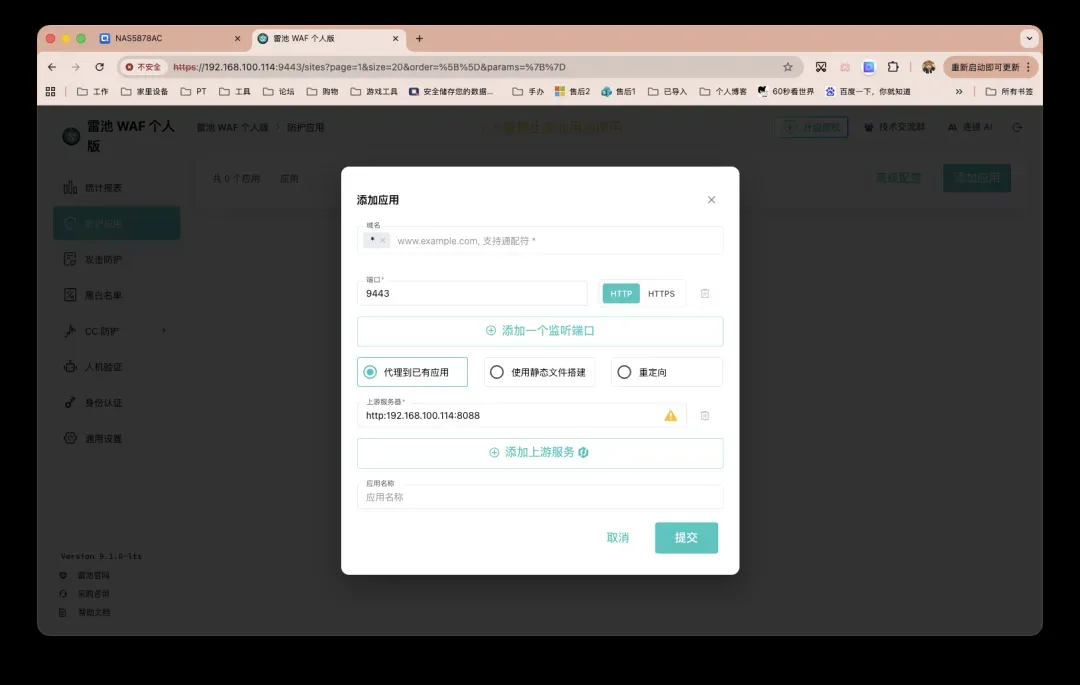

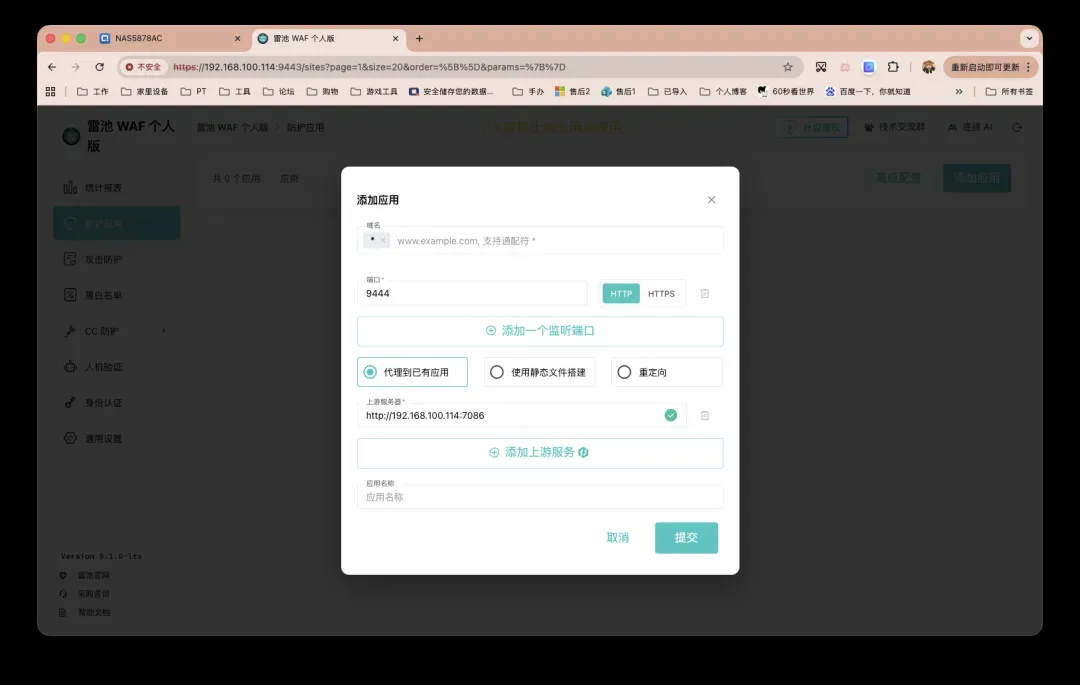

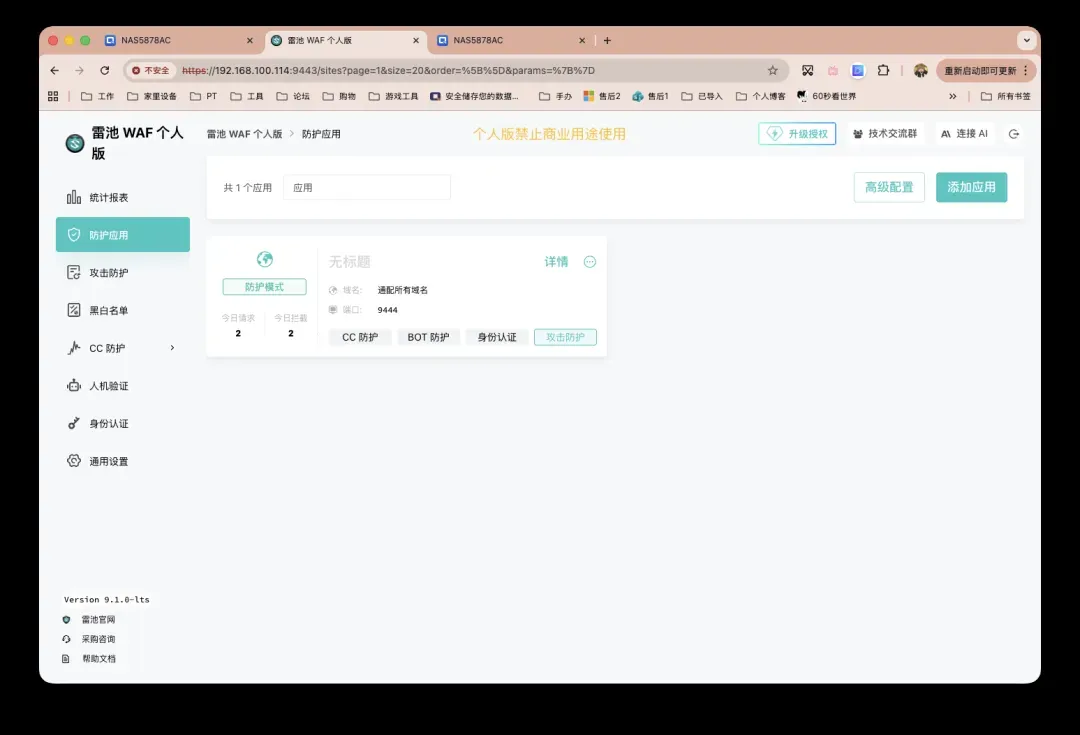

接着,点击左侧的「防护应用」,开始添加需要被保护的Web服务。

对几个关键配置项进行说明:

- 域名:通过雷池访问该应用时使用的域名(支持使用 * 作为通配符)。配置后,需要将对应域名的DNS解析指向雷池所在的IP地址(即你的NAS IP)。

- 端口:雷池对外监听的端口(如需配置HTTPS服务,请勾选SSL选项并上传相应的SSL证书文件)。

- 上游服务器:被保护Web服务的真实后端地址。例如,如果你的飞牛NAS服务运行在7086端口,则此处填写

http://NAS内网IP:7086。

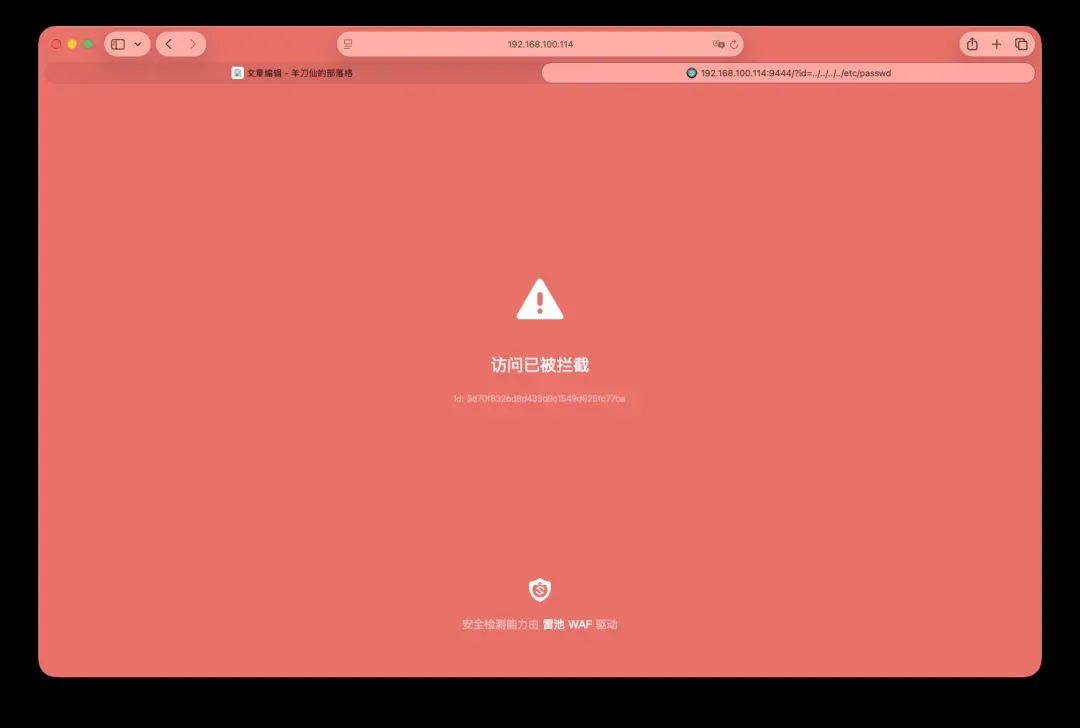

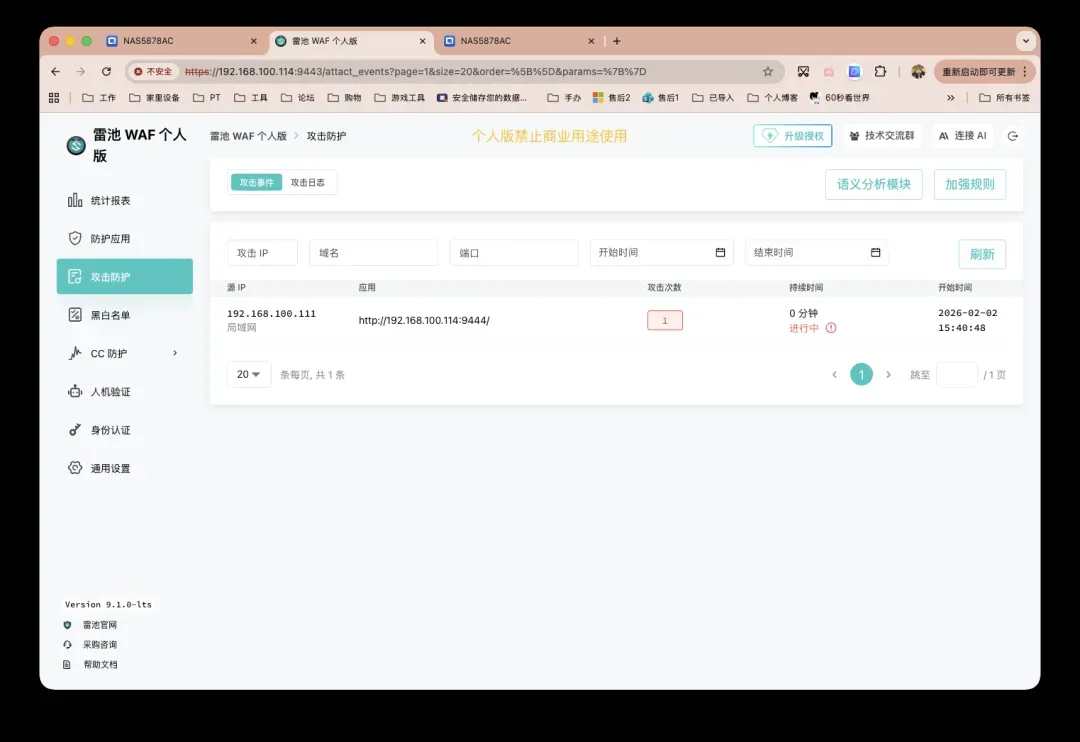

参照官方文档的指导,我们模拟了包括路径穿越在内的多种攻击请求,雷池均能成功识别并拦截。

若有更高级的安全需求,你还可以在左侧栏配置IP黑白名单、启用更严格的防护规则等。同时,也可以对雷池管理界面本身的访问安全进行加强,例如绑定访问IP或启用二次验证。

写在最后

从普通用户的角度来看,我个人不提倡盲目跟风,无论是过度追捧还是全盘否定。但是,如果产品或服务的提供方公然忽视用户的基本安全权益,甚至采取“捂盖子”等不负责任的行为,那么用户完全有理由发声并寻求更安全的解决方案。

本期关于雷池WAF的部署教程就到这里,希望这份详细的指南能够帮助各位读者有效加固自己的网络服务环境。

感谢您的阅读,本文到此结束。