OpenClaw AI梦境时间线修复:可追踪回补与安全加固全面解析

OpenClaw 在 2026年4月9日的更新中,将广受欢迎的“your agent now dreams about you”这一概念从网络梗图转化为一套可追踪、可回滚、可重置的工程化管线:历史日记能够依据路径回填至 Dreaming(REM 回补),回补过程支持提交与重置操作,用户界面还提供沿时间线导航和复盘功能。同时,本次更新修复了两个常见的安全漏洞,使其更难被绕过,交互触发的主框架跳转也会重新执行 SSRF 隔离检查,远程节点执行的输出内容将被消毒处理,有效防止“System:”注入污染后续对话流。

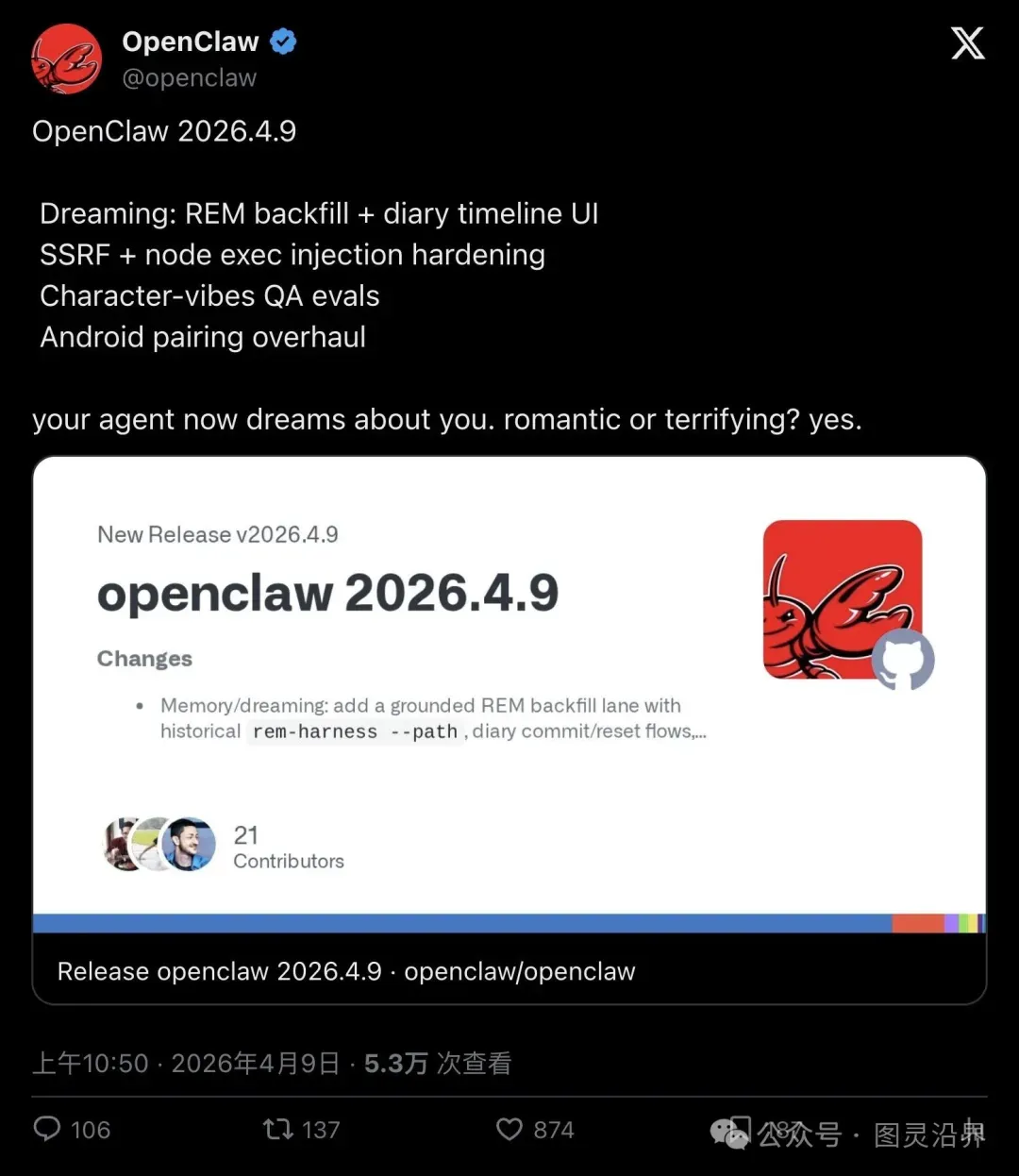

▲ 官方推文明确定义了本次更新的核心关键词:“Dreaming: REM backfill + diary timeline UI,SSRF + node exec injection hardening”,吸引了超过五万名用户关注。

OpenClaw 梦境功能更新详情揭晓

官方发布摘要列出了四条主要更新内容:

- Dreaming: REM backfill + diary timeline UI

- SSRF + node exec injection hardening

- Character-vibes QA evals

- Android pairing overhaul

其中,前两条更新最值得重点关注。

REM回补功能:将历史日记转化为可靠梦境路径

GitHub 发布说明以工程化视角详细阐述了 Dreaming 模块(节选):

“Memory/dreaming: add a grounded REM backfill lane with historical rem-harness –path, diary commit/reset flows, cleaner durable-fact extraction, and … so old daily notes can replay into Dreams and durable memory without a second memory stack.”

「中文释义:记忆与梦境模块新增了基于真实数据的 REM 回补通道,能够通过历史 rem-harness –path 将旧日记内容回放至 Dreams 和持久记忆。回补过程搭配日记的提交与重置流程,同时优化了持久事实抽取的清晰度,并且避免了额外叠加记忆栈。」

这里有两个关键术语,直接决定了该系统是否为“可控的梦境”。

-

grounded

:输入源头为用户的历史日记与笔记,沿特定路径馈入系统,整个过程有迹可循。

-

commit/reset

:回补操作并非一次性固化,用户可随时提交或撤销重置,防止“自动记忆写入”无限累积。

换言之,该系统为 Dreaming 功能增设了一条“回放过往经历”的专用通道,并同步配备了中断与回溯机制。

日记时间线界面:实现回补过程的可视化管理

本次用户界面侧的描述同样直接明确(节选):

“Control UI/dreaming: add a structured diary view with timeline navigation, commit/reset controls, traceable dreaming summaries …”

「中文释义:控制台新增了结构化日记视图与时间线导航功能,提供回补操作的提交与重置控件,并确保梦境摘要可追溯。」

这一点至关重要,因为记忆系统通常面临两大挑战。

- 无法直观查看系统究竟吸纳了哪些内容以及如何归纳总结。

- 一旦出现错误难以回溯修正,只能持续叠加新数据。

将“时间线 + 可追溯摘要 + 重置按钮”集成至用户界面,本质上是将记忆系统从黑箱状态,向“可审计的流程控制面板”方向推进了一大步。

SSRF安全加固:交互驱动跳转的二次隔离检查

许多产品的 SSRF 防护机制仅关注“首次请求”,而实际绕过行为常发生在用户点击、脚本跳转或一系列自动化操作之后。

本次 OpenClaw 的修复明确针对交互路径(节选):

“Browser/security: re-run blocked-destination safety checks after interaction-driven main-frame navigations … so browser interactions cannot bypass the SSRF quarantine when they land on forbidden URLs.”

「中文释义:浏览器安全模块会在交互驱动的主框架导航之后,重新执行针对被阻止目的地的安全检查,确保点击等交互操作在导向被禁止 URL 时无法绕过 SSRF 隔离。」

此类补丁的传播意义在于,它将“隔离”机制从入口条件扩展为全链路约束。可以理解为,浏览器执行动作的路径终于被视作与初始入口同等危险的风险点。

节点执行注入防护:防止System内容污染对话

在多端节点与内容生成场景中,远程命令的输出常被拼接至后续对话上下文。一旦将不可信文本误判为可信系统指令,后果往往难以控制。

GitHub 发布说明也清晰阐述了这一点(节选):

“… sanitize node-provided command/output/reason text … so remote node output cannot inject trusted System: content into later turns.”

「中文释义:对节点提供的命令、输出及原因文本进行消毒处理,避免远程节点输出将可信的 System 内容注入后续对话轮次。」

这类修复听起来“技术底层”,但实际影响非常广泛,因为它直接切断了提示词注入借助外部路径传播的可能性。

社区质疑:Dream是否为Hallucination的委婉说法?

社区用户直接提出了尖锐疑问(原文):

“Is “dream” a euphemism for hallucination?”

「中文释义:所谓的 dream,是否只是 hallucination 的委婉表达?」

▲ 反对意见的质疑十分现实,因为多数“具备梦境功能的 AI”最终都回归同一核心问题:其输出能否被验证,过程能否被回滚。

OpenClaw 此次提供的答案并非停留在口号层面,而是植根于具体机制。

- 回补通道基于真实数据,输入来源于历史日记路径。

- 过程支持提交与重置,允许用户撤销与回退操作。

- 摘要可追踪,并将时间线操作集成至用户界面。

这套组合策略至少将“梦境”从玄学叙述转变为可管理的工程化流程。

结语

“your agent now dreams about you. romantic or terrifying? yes.” 这句发布文案易于传播,但更值得铭记的是其背后的硬核工程实现:可追踪的 REM 回补、可视化的日记时间线,以及更难以绕过的 SSRF 与注入防护防线。

当 AI 智能体开始长期陪伴用户时,记忆系统与安全边界便成为产品的真正基石。OpenClaw 的本次更新,无疑将这一基石向前推进了显著一步。