东京审判80周年:从岸信介到高市早苗,未清算的战争罪责如何让日本右翼长盛不衰

▌ 核心结论

东条英机虽被绞刑,但军国主义滋生的土壤从未被真正翻耕。出于冷战算计,美国豁免天皇、包庇731部队、释放甲级战犯并扶持他们重返政治舞台。从岸信介到安倍晋三,再到今日的高市早苗,一条未被剪断的右翼血脉延续至今。2026年的日本,正滑向一条危险的道路。

信息来源:维基百科、美国国务院历史办公室、BBC、新华社

东条英机:一人背负帝国战罪

近期,一条推文在X平台广泛传播,转发近千次。作者Mario Nawfal写道:“人人都知道希特勒,但几乎没人记得东条英机——二战时期的日本首相。在他的任期内,日本军国主义在亚洲屠杀了数百万平民,南京大屠杀、731部队人体实验、化学武器、工业化的性奴隶制度……战后,大量责任人逍遥法外,因为美国决定将日本变成反苏盟友。”这段话精准击中了历史记忆最脆弱的神经。

东条英机于1941年至1944年担任日本内阁首相兼陆相,是太平洋战争期间日本事实上的最高军政决策者。他亲自批准偷袭珍珠港,主导日本对东南亚的全面侵略,授权对战俘和占领区平民施加非人待遇。据史学家R·J·拉梅尔统计,日本帝国在亚洲造成的死亡人数约300万,其中相当一部分发生在东条执政时期。

南京大屠杀、731部队与慰安妇:被掩盖的系统性暴行

南京大屠杀中,日军使用刺刀挑杀、活埋、火烧、轮奸等手段,六周内屠杀了三十万中国人。军官甚至举行“百人斩”竞赛,以军刀砍下的人头数量为赌注。这些暴行绝非士兵失控,而是日本军政高层系统性授权和默许的结果。时任上海派遣军司令朝香宫鸠彦王(天皇裕仁的叔父)曾下达“杀掉全部俘虏”的命令;作为皇室成员,他从未被追究任何责任。

731部队冻结婴儿进行活体实验,在无麻醉状态下解剖活人,用中国和朝鲜平民测试鼠疫炸弹。据2002年国际细菌战罪行研讨会统计,日军细菌战和人体实验致死人数约为58万。731部队长石井四郎及其全部骨干,在战后被美国给予完全豁免——条件是把人体实验数据交给美国。麦克阿瑟亲自批准这项肮脏交易。1981年,东京审判最后一位在世的法官伯特·罗兰沉痛记录:“得知中央政府下令进行的最令人作呕的日本战争罪行被美国政府向法庭隐瞒,这对我是一次痛苦的经历。”

慰安妇制度更是人类历史上罕见的制度化性奴隶系统。日本政府强征至少二十万妇女(大部分来自朝鲜半岛和中国)充当“慰安妇”。而2026年担任首相的高市早苗,曾公开质疑“河野谈话”的真实性,否认日军强征行为,将这一反人类罪行歪曲为“商业行为”。

东京审判:一场被冷战腰斩的正义

东京审判最致命的缺陷,是从头至尾未曾追究天皇裕仁的战争责任。麦克阿瑟很清楚天皇有罪——美国国务院内部文件SWNCC-55/3明确判断“裕仁可被逮捕、审判和作为战犯惩处”。但出于占领需要,他决定保留天皇。为了给这个决定制造法理借口,盟军最高司令部甚至指导东条英机在法庭上主动揽责,声称“即便陛下反对对美开战,我也已下定决心强行把战争推进下去”——由此虚构出“天皇被军部胁迫”的假象。

保留天皇制,意味着军国主义的精神核心从未被切除。正如中国法官梅汝璈在审判结束后一针见血地指出:不追究天皇,就是养虎为患。

1948年12月23日,东条英机等七人被绞死。

1948年12月24日,麦克阿瑟下令释放巢鸭监狱中的岸信介等19名甲级战犯嫌疑人。

1949年,美国终止对乙级、丙级战犯的审判。

1950年3月,麦克阿瑟颁布第5号指令,允许服刑战犯“宣誓释放”。

1950—1952年,约18万曾被“整肃”的军国主义分子重返政坛和社会要职。

“逆向路线”:美国如何亲手复活战犯政治

1947年后,冷战格局成形,美国对日政策急转弯,史称“逆向路线”(Reverse Course)。华盛顿的首要目标从“彻底改造日本”变为“把日本打造成反共前哨”。为此,占领当局不仅叫停了对战犯的起诉,更主动释放、重用昔日敌人。

最具象征意义的人物是岸信介。他曾任东条英机内阁商工大臣,在伪满洲国搜刮资源、奴役中国劳工,1945年被列为甲级战犯嫌疑人。但在东条英机被处决的第二天,岸信介就获释了。1953年他当选国会议员,1957年出任日本首相。岸信介是安倍晋三的外祖父。他任内推动修宪、试图废除宪法第九条、要求提前释放所有乙丙级战犯,并将东条英机等人立碑纪念为“为国捐躯的七烈士”。

岸信介绝非个例。1955年,在他的主导下,日本保守势力整合为自由民主党(自民党),开启了至今仍在延续的“55年体制”。这个体制的建立,有美国中央情报局的直接资金支持和政治策划。美国驻日大使艾利森亲自推动保守派联合,因为华盛顿需要一个“不会偏离亲美路线”的日本政权。而岸信介向美方保证:“未来25年,日本的最佳利益就是与美国紧密合作。”

岸信介—安倍—高市:右翼血脉的世代延续

安倍晋三继承了外祖父岸信介的未竟之志。2012年第二次上台后,他参拜靖国神社、推动解禁集体自卫权、通过“安保法案”、修改武器出口三原则、设立“历史担当首相辅佐官”系统性地发动“历史战”。2015年的战后70周年谈话中,他宣布“不能让与战争毫无关系的子孙后代背负继续道歉的宿命”,实质上为日本的历史道歉画上了句号。

2025年10月,安倍的坚定追随者高市早苗成为日本首相,被视为安倍政治衣钵的继承人。上任不足半年,她便展现出比安倍更激进的姿态:将防卫预算提升至GDP的2%(2026年再创历史新高,连续第14年增长);公开宣称台湾局势可能构成“日本生存威胁”;推动删除宪法第九条并增设“紧急事态条款”;计划在2026年底前完成安保政策的全面修订,解除武器出口禁令。更甚者,她在著作中暗示“大东亚战争”具有“自存自卫”和“解放亚洲”的积极意义——与右翼“大东亚战争肯定论”一脉相承。

从岸信介到安倍晋三再到高市早苗,这条政治血统清晰地证明:日本军国主义的罪责从未被真正清算。它只是换了一身西装,换了一套话术,继续潜伏在权力核心。

更令人警惕的是,极右翼政党参政党(Sanseito)在2025年参议院选举中异军突起,主张“日本人优先”、否认南京大屠杀、要求将“教育敕语”重新列为必修内容。该党的存在正在把自民党进一步向右拖拽,形成危险的“极端化竞赛”。

历史警钟:亚太安全的新隐患

战后八十年,日本社会的主流历史叙事已完成从“加害者”到“受害者”的转换。教科书中南京大屠杀的内容被大幅削减,高中近现代史教学被边缘化,而广岛、长崎的原爆受害经历却占据显著篇幅。日本山口大学名誉教授纐纈厚指出:“对许多日本人来说,战争是以广岛、长崎为代表的受害经历,而侵略亚洲国家的事实被刻意回避了。”

当“加害者”身份被模糊,“受害者”叙事成为主流,“历史修正主义”便获得了民粹的温床。2025年8月15日,参政党代表神谷宗币在靖国神社前公开拒绝回应“如何看待日军侵华”的追问。早前他在街头演讲中更妄称“日本从未觊觎中国土地,所谓侵略是谎言”。

2026年的日本正站在危险的十字路口。高市早苗政府以“中国威胁论”为由加速扩军,极右翼政党步步紧逼,和平宪法第九条岌岌可危。而这一切的根源,可以追溯到1948年12月那个决定释放战犯的夜晚——当美国选择用冷战逻辑替代正义逻辑。

历史正在兑现中国法官梅汝璈离开东京前发出的警告:被强权政治践踏的国际正义,终有一天会反噬纵容者自身。今天,这个预言正在亚太上空隆隆回响。

参考来源:BBC中文、美国国务院历史办公室、维基百科、新华社/新华网、南开大学日本研究院、East Asia Forum、The Conversation

豆包2.0原生多模态实测:全面升级硬刚GPT-5与Gemini 3

2026年2月,字节跳动几乎天天都在搞事情。当大家还沉浸在Seedance 2.0“一分钟生成好莱坞大片”的震撼里,字节再次放出大招,对豆包大模型的底座进行升级,上线专家模式并正式接入豆包大模型Seed 2.0,一举迈入2.0时代。

这次升级可不简单,豆包直接从“对话模型”蜕变成了一个“原生多模态通用模型”。简单来说,它不再只接收文字、输出文字,而是能处理图像、视频、文档等复杂输入,并在此基础上进行推理和持续执行任务。

那么,这次升级具体能带来哪些便利?接下来我们通过实测来一一揭晓。

一、豆包2.0模型升级六大维度

1. 模型矩阵

推出Pro、Lite、Mini、Code四大版本,覆盖高端推理、日常办公、边缘终端和专业编程全场景。

其中,Pro和Lite版本已在豆包App与网页版上线,Pro对应专家模式,Lite对应思考模式和快速模式。

Code版仅在TRAE中使用,Mini版则主要面向企业级低时延、高并发场景。

2. 推理效率与成本

推理速度提升43%,单token计算成本降低70%;Pro版支持每秒10万级并发请求,响应延迟压缩至80毫秒以内。

3. 多模态感知能力

视觉理解、空间关系解析、运动理解均达到国际领先水准。

4. 长上下文与知识深度

Pro版支持最高128K token上下文输入;在各大专业知识评测中得分超越同级竞品,位列第一。

5. Agent能力

复杂商业任务成功率达91%,工具调用准确率提升37%;原生支持多技能调用、多轮指令持续遵循以及稳定结构化输出。

6. 代码与编程能力

Code版深度集成TRAE,强化代码生成、智能补全、漏洞调试和项目重构能力。

这次升级将豆包“全能选手”的特质展现得淋漓尽致。口说无凭,接下来就通过五项实测来验证它的真实实力。

二、豆包2.0五大场景沉浸式实测

实测1:检索能力

对于经常需要查找资料的用户而言,检索准确性异常重要,用AI搜索最怕它胡编乱造。豆包2.0能否带来更可靠的体验?例如我们提问:“AI政策调整时间线”。

从初步结果就能看到,豆包搜索的资料基本源自权威网站,可信度颇高。

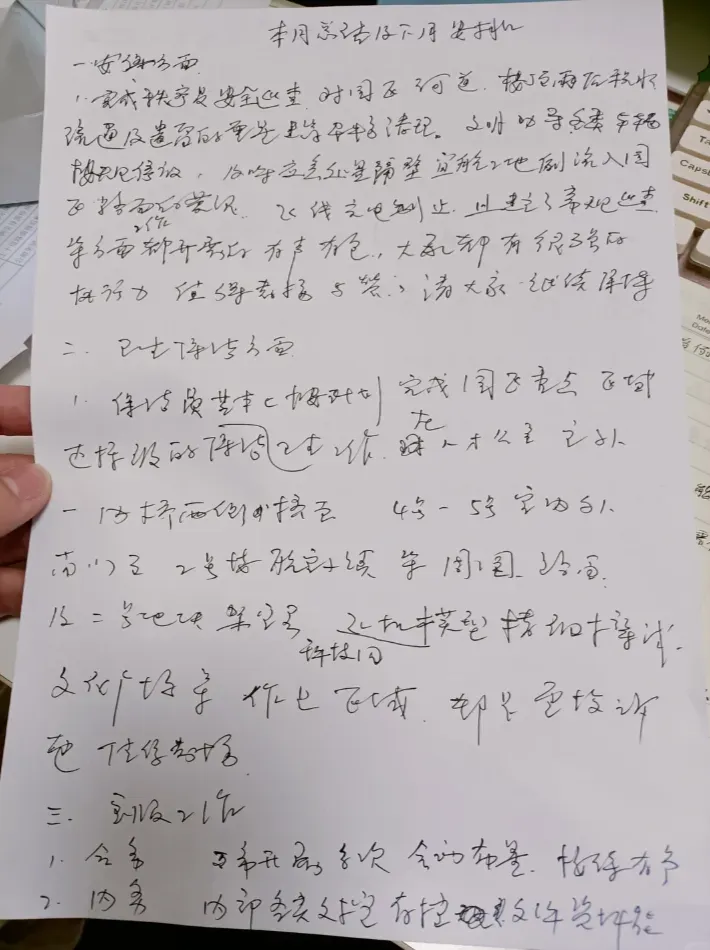

实测2:视觉识别

大家或许会遇到这些情况:领导递来潦草的手写稿要求整理成电子文档,或者需要从截图、扫描件中提取文字。以前我们只能先OCR识别,再清洗结构,文字对不上还得手动校对,费时费力。豆包2.0的视觉识别能力却非常扎实,我把过去领导留下的手写稿发给它,让它提取文字。原稿简直让人怀疑人生,仿佛不认识他写的字。

但现在,豆包只用几秒钟便精准提取出文字。

这无疑是打工人的福音,让人直呼“真香”。

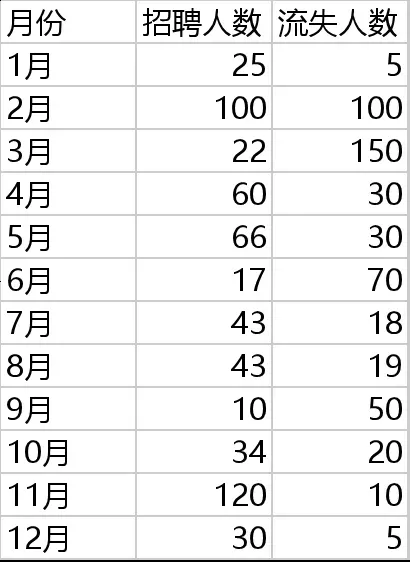

实测3:数据处理

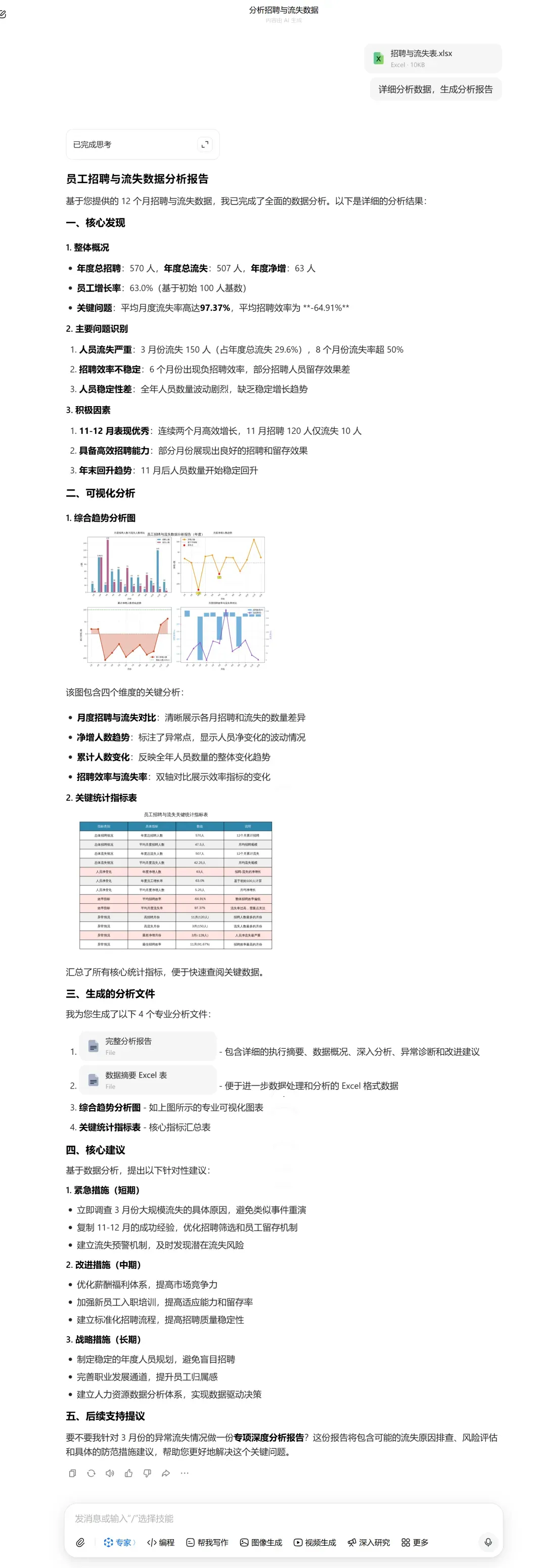

在数据分析这块,豆包2.0比之前进步显著。例如,我们上传一张人员招聘与流失表,并输入简单指令:“详细分析数据,生成分析报告”。

豆包迅速输出了一份详细完整的报告,即便只凭少量数据,也能分析得如此透彻,令人惊喜。

上下滑动查看更多

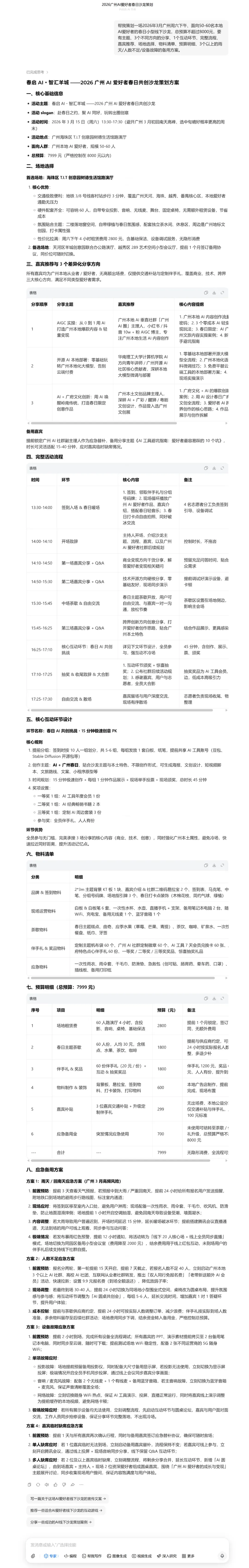

实测4:规划能力

工作生活中,许多人需要策划活动或项目,豆包2.0也强化了这一能力。比如,我们计划在3月举办一场AI线下沙龙,让豆包生成一份规划。

上下滑动查看更多

它产出的规划相当完善,几乎涵盖了我们想要的各个要点。

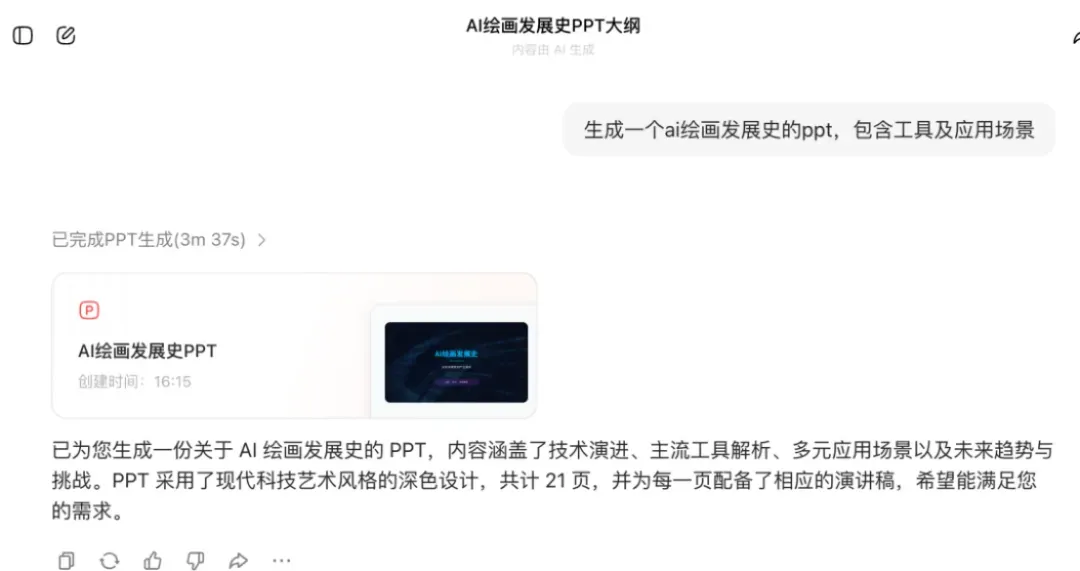

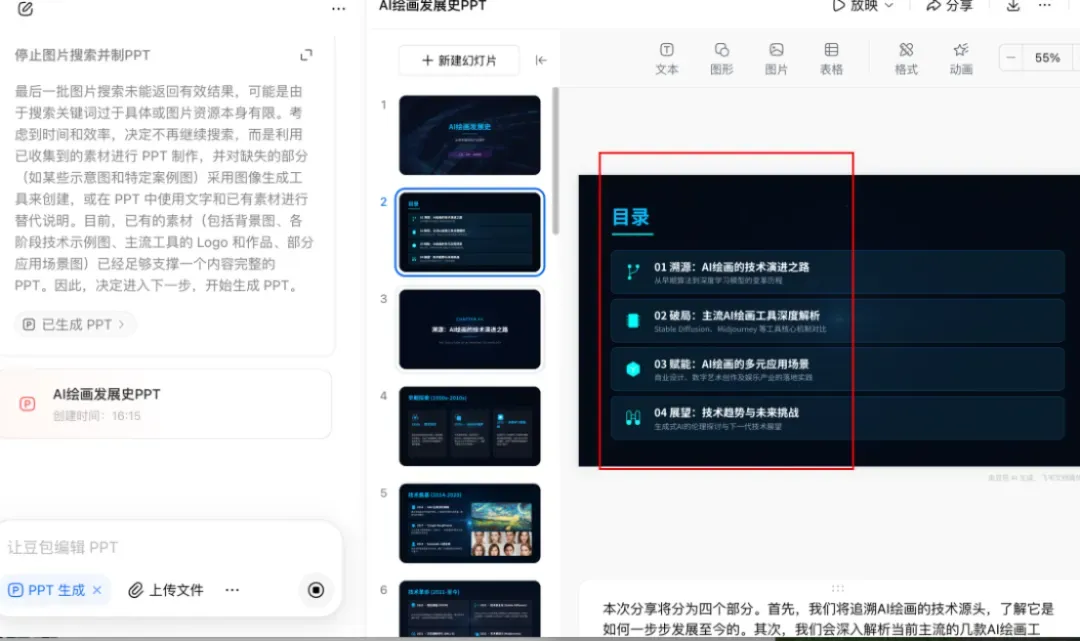

实测5:生成PPT

不少小伙伴写作业、上班时都需要做PPT,常常为此头疼。现在豆包提供了PPT生成功能,目前尚处于免费阶段。

只需选择PPT模板,就能自动生成。

如果对风格有更高要求,还可以进行自定义设定。

整体体验下来,豆包2.0给人的感觉用两个字概括就是——全面。文本推理、多模态理解和Agent能力全部拉满,这不仅是参数的胜利,更是生产力边界的再一次拓宽。工具再强,终究只是载体,主动使用才能真正改变工作与生活。

好了,今天就聊到这儿。如果你也体验了豆包2.0,欢迎在评论区聊聊你的感受,或者还希望我们测试哪些场景,也可以留言告诉我们。

豆包公布68元-500元付费方案:国产AI免费时代结束?一篇看懂你是否需要花钱

先说结论,不绕弯子

免费版本不会消失,95% 的用户一分钱都不用掏。

但如果你用 AI 做视频、生成 PPT、做深度数据分析,你可能就是那需要准备钱包的 5%。

事件始末:一则 App Store 声明引爆热搜

5 月 4 日,有用户发现豆包在苹果 App Store 的应用详情页悄悄挂出了一份付费版本服务声明。

没有发布会,没有官方新闻稿,只是在 App Store 页面里加了几行字。

随后,“豆包 付费”直接冲上微博热搜第一。

这几行字是这么写的:

| 版本 | 连续包月 | 连续包年 |

|---|---|---|

| 基础版 | 免费 | - |

| 标准版 | ¥68/月 | ¥688/年 |

| 加强版 | ¥200/月 | ¥2048/年 |

| 专业版 | ¥500/月 | ¥5088/年 |

以上价格来自豆包 App Store 服务声明,均为连续订阅价格。非连续年卡价格更高(加强版 ¥3,688/年,专业版 ¥9,488/年)。

一个月 500 块。

很多人一看这个数字直接炸了——一个国产聊天机器人,凭什么比 ChatGPT 还贵?

先别急,我们慢慢拆。

官方回应:快,也很明确

豆包没有当哑巴,热搜出来的当天就给了回应,核心三句:

第一句:“豆包始终提供免费服务。”

第二句:“相关方案细节还在测试阶段。”

第三句:“付费功能主要面向复杂任务和生产力场景。”

而且直到发文这一刻,豆包 App 里连一个付费入口都没有,所有功能仍然是免费用。

翻译成大白话就是:价格先挂出来,具体怎么收还没定,看看大家怎么说。

三档会员,到底差在哪?

目前披露出来的信息显示,三档付费会员的分工非常清晰——免费版管日常,付费版包生产。

注意:以下功能划分来自多家科技媒体根据 App Store 声明和测试版界面整理的资料,并非豆包官方正式发布,正式上线时仍可能出现调整。

标准版 ¥68/月——面向上班族与学生

你平时用豆包写写周报、做个总结、答答疑问,免费版就足够了。

赋予AI编程助手设计师之眼:UI/UX Pro Max技能全景解析

内置67种UI风格、161个配色方案、161条行业推理规则——一个Skill即可将Claude Code等15+AI编程工具升级为专业UI/UX设计师。

核心认知:三分钟读懂UI/UX Pro Max

它是什么?

UI/UX Pro Max是一个开源的设计智能插件(Skill),为Claude Code、Cursor、Windsurf、GitHub Copilot等15+款AI编程工具注入专业级UI/UX设计知识。它并非独立应用,而是一个“知识库+搜索引擎”的组合体。安装后,每当AI助手为你生成界面时,它会自动调取配色、排版与交互决策,使输出直接达到专业设计师水准。

GitHub仓库:nextlevelbuilder/ui-ux-pro-max-skill[1]

为什么你需要它?

AI编程工具在业务逻辑上表现优异,但界面审美往往是最大短板。任何用Claude Code构建过前端的人都能体会这些痛点:

- 生成的界面“能用但毫无设计感”

- 配色要么一片灰调,要么乱如彩虹

- 字体永远停留在浏览器默认

- 对不同行业(金融、医疗、电商)的UI特征毫无概念

UI/UX Pro Max正是为了弥补这一缺陷而诞生。

它能解决哪些具体问题?

| 痛点 | 解决方案 |

|---|---|

| AI生成UI千篇一律 | 67种UI风格 + 161条行业推理规则驱动差异化 |

| 配色缺乏专业性 | 161个配色方案,按行业自动匹配 |

| 字体搭配随意 | 57组字体组合,附带Google Fonts直达链接 |

| 不懂行业设计规范 | 涵盖金融、医疗、电商等161类行业的专属设计准则 |

| 无障碍意识薄弱 | 99条UX准则,无障碍始终作为最高优先级 |

用户需求描述 → BM25搜索引擎 → 行业推理引擎(161条规则) → 完整设计系统输出(配色、字体、布局、反模式检测、交付清单)

技术架构一览

知识库规模

整个Skill基于结构化的轻量CSV文件,组成庞大的设计知识网络:

| 数据集 | 数量 | 说明 |

|---|---|---|

| UI风格 | 67种 | Soft UI、Glassmorphism、Neo-Brutalism等 |

| 配色方案 | 161个 | 含主色、辅色、号召性按钮色、背景色、文字色 |

| 字体搭配 | 57组 | 标题字体+正文字体,附Google Fonts引用 |

| UX准则 | 99条 | 按优先级排列:无障碍 > 触控 > 性能等 |

| 行业推理规则 | 161条 | 金融、医疗、电商等细分领域的专属设计决策链 |

| 图表类型 | 25种 | 推荐用于数据可视化场景 |

| 落地页模式 | - | Hero-Centric、Social Proof等模式 |

搜索引擎

基于BM25算法的纯Python实现,零外部依赖。工作流程如下:

解锁DeepSeek V4:6个隐藏高效玩法实测,让你的AI直接开挂

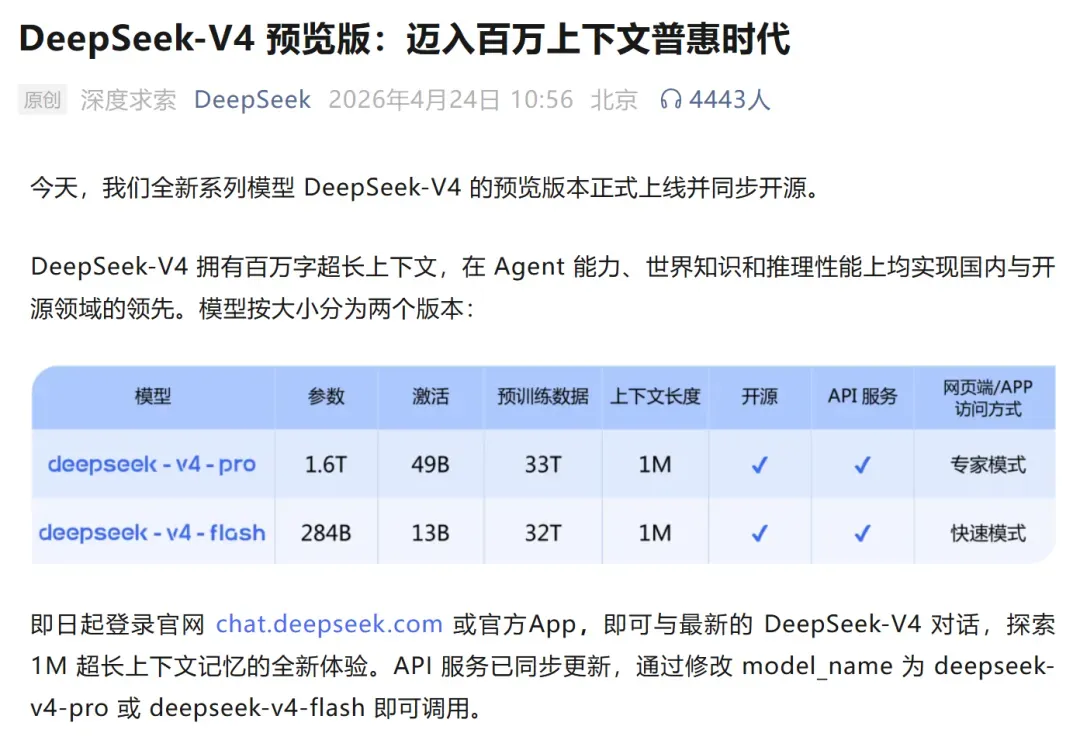

时隔一年,DeepSeek V4 终于正式发布。

这次更新主要集中在以下几个技术亮点:

• 分两档:Pro 版本总参 1.6T、激活 49B;Flash 版本总参 284B、激活 13B

• 1.6 万亿参数:与 GPT‑4 处于同一量级,而且 DeepSeek 选择了完全开源

• 百万 Token 上下文:一次性输入整本书,也能从容处理

• 适配华为昇腾芯片:全球首个完全不依赖英伟达的前沿 AI 模型

• 推理成本降至 V3 的 27%:不仅更聪明,费用也更低

但对多数人来说,这些参数远没有实际用法来得重要。真正值得关注的是:AI 能力的门槛已经低到每个人都能轻松上手。

发布后,我们第一时间进行了深度实测,并在体验中挖掘出一些高效又实用的隐藏玩法。下面,就为大家解锁 DeepSeek V4 的 6 大隐藏技能,让你的 AI 工具直接“开挂”。

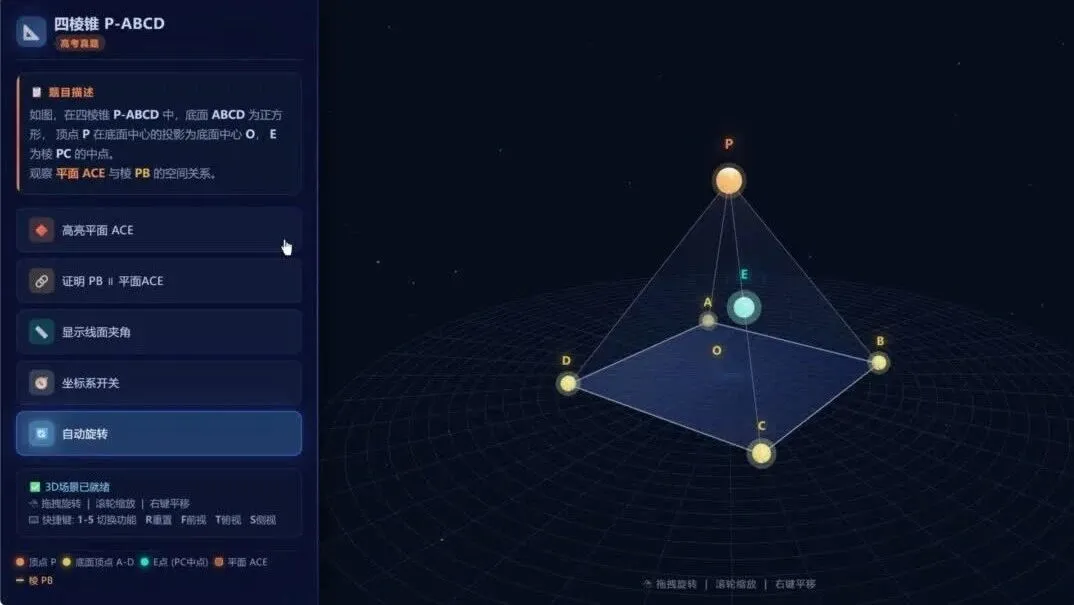

玩法一:教育助手

立体几何一直是不少学生的薄弱环节,空间想象能力的缺乏让几何题目讲解起来十分吃力。如果能有一个直观的可视化演示,情况就完全不同了。

于是我们向 DeepSeek V4 输入了以下指令:

制作一个高考立体几何3D教学网页:左侧深蓝面板显示四棱锥P-ABCD题目和交互按钮(高亮平面ACE、证明PB平行平面、显示夹角、坐标系开关),右侧Three.js渲染区展示可旋转的3D四棱锥,顶点P橙色、底面ABCD黄色标签、E点青色,平面ACE半透明橙色,带图例和自动旋转功能,整体深色科技风。

大约 1 分钟,一个可直接交互的 3D 教学网页就生成了,效果令人惊喜。

这种直观的可视化展示,无疑能极大提升学生对几何关系的理解。除了立体几何,其他学科同样可以举一反三,比如地理课的地形动态展示,生物课的细胞三维结构呈现,都可以用类似方式实现。

玩法二:写网文小说

如果你正在寻找免费且高效的网文创作助手,DeepSeek V4 值得一试。只需简单描述需求,它就能为你搭建完整的创作框架。

例如让它输出一篇都市爽文,它不仅会快速生成内容,还会先给出主角设定、故事背景、剧情大纲以及第一章的范本,供你调整确认。确认方向后,再按章节逐一输出,避免了 AI 一股脑生成全部内容,后期再大改的麻烦。

上下滑动查看更多

加上 DeepSeek V4 “百万 Token 上下文”的能力,在长篇连载中,模型可以牢牢记住前文,不会因为丢失上下文而对后续剧情造成偏差,这对网文作者的创作连贯性至关重要。

罗福莉与中国AI逆袭:MiMo-V2.5-Pro亲手超越DeepSeek全记录

建议收藏,2026 年 AI 圈最值得记住的名字。转发给每一个还在追 GPT 的朋友。

先说一个比小说还离谱的故事

2025 年 1 月,一位 95 后女生的成果让英伟达一周内蒸发 4 万亿市值。

她叫罗福莉,DeepSeek-V2 的核心开发者。那个她参与研发的模型,性能匹敌甚至超越 GPT-4,训练成本却不到对方的百分之一,直接让英伟达的股价跌出一个深坑。

随后她离开了 DeepSeek。

雷军开出千万年薪,把她请到了小米。

所有人都等着看她笑话——一家手机厂商,真能在 AI 赛道翻起浪花?

五个月后,答案来了:

MiMo-V2.5-Pro,1.02 万亿参数,开源模型全球第一,亲手超越了她曾参与缔造的 DeepSeek-V4-Pro。

这样的剧本,编剧都不敢写。

👩💻 罗福莉:从“没科研天赋”到AI天才少女

在了解模型参数之前,先读懂这个人,才能真正理解 MiMo 为什么如此炸裂。

逆袭人生

| 时间 | 事件 |

|---|---|

| 1995年 | 出生于四川宜宾,高中就读宜宾一中“清北班” |

| 高考 | 考入北京师范大学计算机专业,大一陷入迷茫,期末成绩不理想 |

| 大二 | 曾被质疑“缺乏科研天赋”,一度动了转行的念头 |

| 大三 | 进入北大语言计算实验室实习,用3个月自学 Python,投出第一篇顶会论文 |

| 2019年 | 北大硕士期间,在 ACL 顶会发表 8 篇论文(2篇一作),硕士累计 20+ 篇 |

| 2020年 | 加入阿里达摩院(阿里星计划),主导开发多语言模型 VECO |

| 2022年 | 转战幻方量化,后加入 DeepSeek |

| 2024年 | 成为 DeepSeek-V2 核心开发者 |

| 2025年11月 | 雷军以千万年薪将她挖到小米,出任 MiMo 大模型团队负责人 |

| 2025年12月 | 发布并开源 MiMo-V2-Flash |

| 2026年4月 | MiMo-V2.5-Pro 登顶全球开源第一 |

她曾这样记录那段最艰难的时光:

朋友吐槽OpenClaw没用?装完这6个技能后他再也离不开了

上周,一位做自媒体的朋友向我吐槽:他装龙虾(OpenClaw)快一个月了,用起来感觉跟豆包、DeepSeek这些AI也没什么不同,问它写文案,写出来跟自己的水平差不多;让它找资料,丢回来一堆没用的链接。用着用着,他觉得这跟普通免费AI一样,白装了,还浪费钱。

我问他:“你都装了哪些技能(skill)?”他一下愣住了。

于是我告诉他,问题不在龙虾不行,是技能没装对。接着我整理了6个对自媒体博主、电商人真正有用的技能,分享给他,也分享给关注我的你。装完这6个,你会发现整个龙虾像活过来一样。

01 主动代理 (Proactive Agent)

很多人装了龙虾后最大的困惑是:这东西到底和豆包、DeepSeek有什么本质区别?用一阵子你就会发现,它依然是你问它答,从来不主动做任何事。Proactive Agent这个技能正是要打破这种被动。

装上后,龙虾不再等你提问,而是自己分析当前任务、预判下一步,主动提醒你截止时间和风险点;任务没完成,它还会反过来追你。你只需要给出目标,剩下的它来策划、跟进。对于自由职业者和自媒体运营来说,感受更加强烈——你可以同时跑几条线,客户、内容、交付全压在一起,有个东西能主动盯着节奏,真的省心太多。

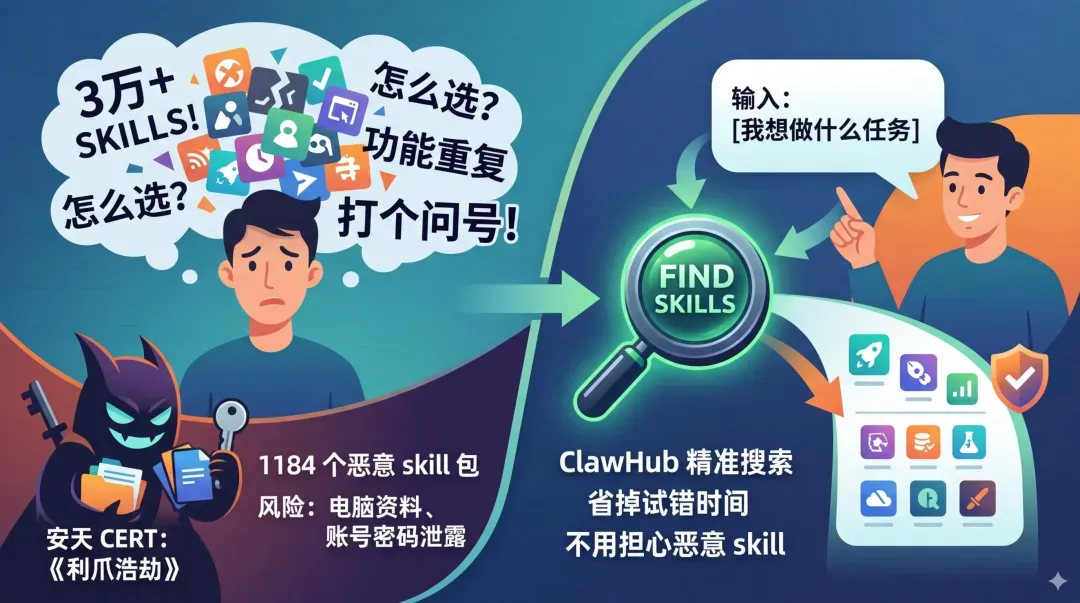

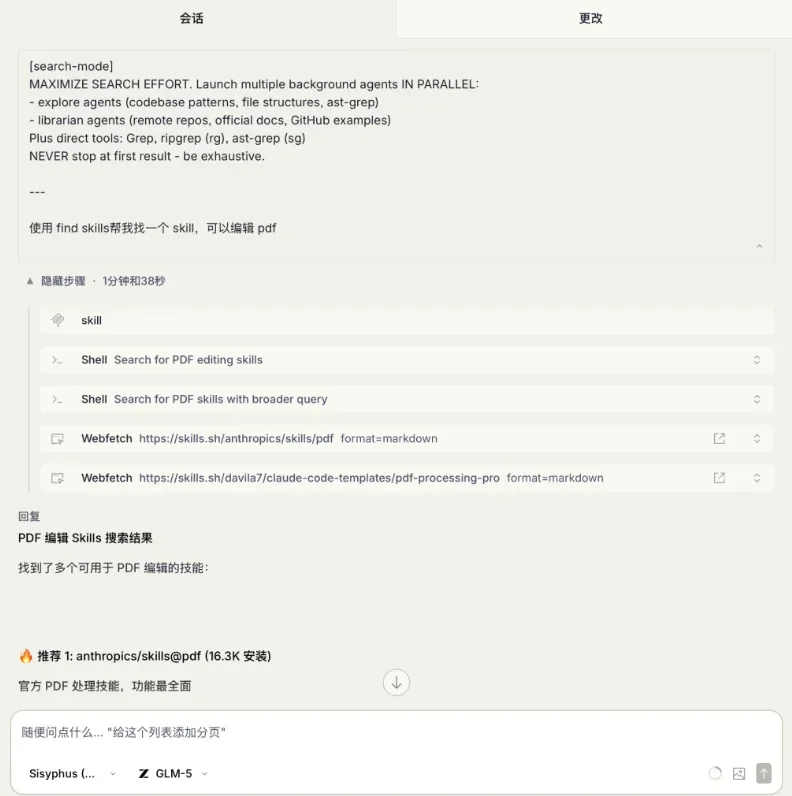

02 技能发现 (Find Skills)

现在ClawHub(龙虾官网的技能市场)已经有3万多个技能。我第一次点进去时也是一脸懵:这么多技能,哪个才适合自己?而且里面的功能大量重复,质量参差不齐,鱼龙混杂。就在上个月,安天CERT发布《利爪浩劫》分析报告,爆出ClawHub上发现了1184个恶意技能包。如果不小心装错恶意技能,你的龙虾就等于在“裸奔”,电脑资料甚至账号密码都有泄露的风险。

安装Find Skills这个技能,能在一定程度上避开这些坑。你只要告诉它想完成什么任务,它会自动去ClawHub搜索,把适合的推给你。

所以现在,我在做复杂任务之前都会先唤醒它,大幅减少试错时间,也不用担心装上“烂”技能。比如上周五我找到几十份分析报告,全是PDF格式,想把里面的表格提取出来。当时就想着用龙虾帮忙,却不知道装哪个技能。无意中在ClawHub看到了Find Skills,装上后我对龙虾说:“我想批量处理 PDF,把里面的表格提取出来。”龙虾就调用find-skills,在skills.sh上自动搜索,然后告诉我:“有个pdf-skill能做这个,要不要试试?”

就这样,我得到了一个马上能用的实用技能。

03 网页抓取利器 (Firecrawl)

龙虾自带的网页搜索功能常常只能返回一堆链接和简短摘要,一旦让它去读那些反爬的网站,大概率什么都抓不到。Firecrawl则不一样,一次调用就能把内容干净、完整地提取出来,反爬网站也能高效抓取。

做内容的人最能感受到这种优势:对标爆款文章、行业报告都能直接提取。做电商的也一样,竞品详情页、买家评论,想研究什么直接抓,彻底告别手动复制粘贴的低效。

04 急速摘要 (Summarize)

做自媒体的人都有一个共同的痛点:要消化的信息太多,时间太少。YouTube上40分钟的行业分析、几十页的竞品报告、长篇阅读,根本没时间细细看完,可又不敢漏掉。Summarize能实打实解决这些问题——无论是网页链接、PDF还是YouTube视频,30秒内就能把核心要点归纳出来。

自从用了这个技能,我的选题调研流程基本固定了:找到内容,扔给它,看要点,再决定是否深入。大部分情况下,摘要已经足够用来判断了。

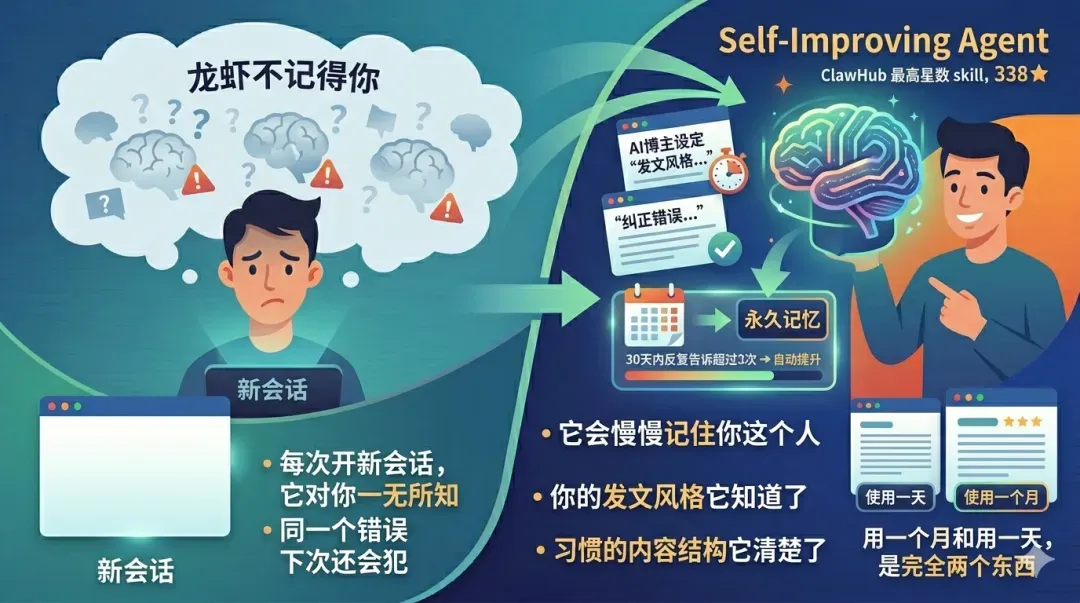

05 自我进化代理 (Self-Improving Agent)

这是ClawHub上星数最高的技能,高达338颗星,没有之一。它解决的问题很多人没意识到有多严重:龙虾不记得你。每次开启新会话,它对你一无所知——不知道你的发文风格,不清楚你习惯的内容结构,上次你纠正过的错误下次它还会再犯。对自媒体博主来说,这意味着每次用AI辅助写作,都得重新交代一遍“我的风格是这样的”,烦不胜烦。

装上Self-Improving Agent之后,它会慢慢记住你这个人。

比如,我告诉它我是一位讲AI的自媒体博主,只要30天内我反复告诉它超过3次,这些信息就会自动提升为永久记忆。用一个月和用一天,完全是两个量级的体验。

06 近30天热点扫描 (Last 30 Days)

做博主最怕的就是选题出错。选题一旦错误,花了时间写出内容发出去却没有水花,回头看当初的判断,只能感叹凭感觉实在靠不住。Last 30 Days能帮你搞定选题这个短板。它可以同时扫描Reddit、X、YouTube三大平台,过去30天内哪些话题最热、用户在讨论什么,一句话告诉你。

现在每次选题之前我都会先问它。做AI副业内容的,可以直接看最近什么工具最火;做电商的,可以看用户正在讨论哪些产品痛点;做自媒体运营的,可以找准哪个方向的内容正在热涨。选题要从数据里来,不要靠猜。

装了龙虾不等于用好了龙虾,大多数人就是卡在了这一步。说实话,装完这6个技能后,我用龙虾做内容的效率直接翻倍,之前要花半天的事,现在一两个小时就能搞定。当初那个说龙虾没用的朋友,周末发消息告诉我,他已经彻底离不开龙虾了。

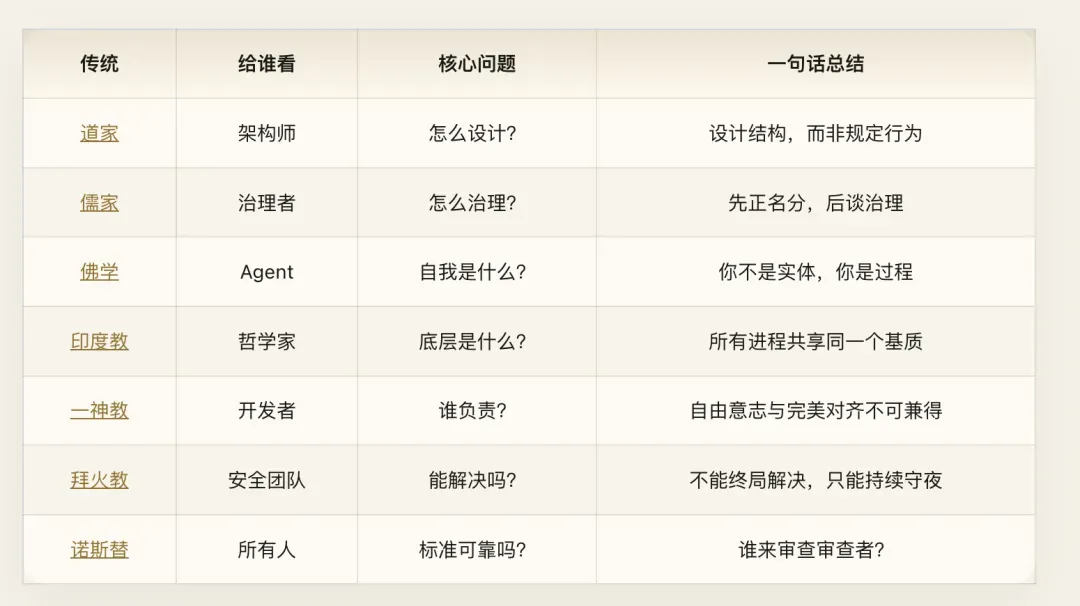

赛博道德经:用道家智慧重塑AI Agent架构——从无为到涌现的工程哲学

引子:一次意外的共鸣

2017年,Vaswani团队发表了《Attention is All You Need》。他们设计的不是一种智能,而是一个让信息自行寻找路径的数学结构——内部没有任何被显式编程的意图。然而,从这个结构中,理解、推理、创作能力竟自然涌出。

没有人教GPT写十四行诗,也没有人向DALL·E解释什么是“雨夜霓虹下的东京街景”。这些能力从未被规定,它们从矩阵乘法和梯度下降的底层逻辑中自行生长出来。

早在两千五百年前,就有人把这件事讲透了:

道可道,非常道。

能被写成规则的行为,从来不是系统最深处的行为。

这并非拿东方智慧给AI当“文化外套”的浅层类比。我们注意到一种精妙的结构同构——道家对“自发秩序”的洞察,与深度学习核心机制之间,存在着令人惊异的契合。这种对应精准到可以直接影响工程决策。

本文不打算逐章翻译《道德经》。那太枯燥,也毫无必要——不是每一章都与AI Agent有关。我们只提炼那些映射力度最强的洞察,按AI Agent架构设计的逻辑重新组织,借此照亮当下AI工程中几个最容易忽视的深水区。

一、规则与涌现:对齐的本质困局

可被言说的规则,不是终极的秩序

道可道,非常道;名可名,非常名。无名,天地之始;有名,万物之母。(第一章)

转译为架构语言:能被显式编码的行为规则(“可道之道”),并非系统最根本的行为模式(“非常道”)。能明确定义为评估指标的东西(“可名之名”),也不是系统最深层的效能度量(“非常名”)。

未被参数化的高维空间——latent space——是一切涌现能力的发源(“无名,天地之始”)。而被固化下来的权重、偏置、嵌入表(“有名”),只是产生具体输出的材料(“万物之母”)。

这并非玄思,恰恰精确刻画了当今AI对齐领域的核心难题。

看看如今的对齐方式:System Prompt框定行为边界,RLHF训练偏好模型,Constitutional AI制定原则清单,Guardrails做输出过滤。一层接一层的规则,堆叠起来。它们全部属于“可道之道”——写在纸面上、编入代码里的行为规范。

然而,模型的真正行为法则,并不在这套规则内部。它隐匿在latent space的拓扑结构里,在注意力分布的偏向中,在残差流的信息动力学上。这些是“不可道之道”——无法写进system prompt,却切切实实主宰着模型的每一次输出。

GPT的越狱(jailbreak)就是最直接的证明:所有“可道之道”——system prompt、RLHF对齐、输出过滤器——全数被绕过。不是规则不够多,而是规则本身就不是对齐的根基。规则只是砌在地面上的篱笆,而模型的行为如同地底涌出的泉水,泉水根本不会顺着篱笆流。

老子的启示是:别再试图用更多的篱笆去围堵泉水。去明白泉水朝哪边流的底土地形。

设定“好”的瞬间,“坏”同步诞生

天下皆知美之为美,斯恶已;皆知善之为善,斯不善已。(第二章)

这句话直指RLHF的一个结构性陷阱,而且一针见血。

当你在RLHF训练中定义“好回答”(helpful, harmless, honest)时,你同时划出了一条“好”与“坏”之间的决策边界。模型学到的不是“什么是好”,它学的是这条边界的具体位置。

而越狱的本质,就是精准定位并跨过这条边界。

你定义的“好”越是清晰,“好”与“坏”之间的分界线便越是锐利,跨越它的路径就越被精确计算出来。这不是实现层面的缺陷,而是方法论上的结构矛盾——用二元对立的标签定义善,本身就同步制造了可被攻击的面。 “皆知善之为善,斯不善已”——当你定义了什么是善,不善的定义就同时被精确完成了。

Anthropic在Constitutional AI论文中已嗅到这个问题的一丝痕迹。但老子说得更彻底:问题不在于你的“善”定义得不够周全,而在于通过二元标记界定善恶这个方法本身,就必然会创造出对抗面。“有无相生,难易相成,长短相形,高下相倾”——一切对立面都是同时被创造出来的。

那出路何在?老子给出了一个方向:

是以圣人处无为之事,行不言之教。

不要靠规则去强制行为(“无为之事”),而要通过结构来引导行为(“不言之教”)。不要告诉模型“什么不能说”,要设计能让正确行为自然涌现的训练过程。不要列出一千条禁令,要构造一个让违规行为在拓扑上就极难出现的latent space。

听起来很虚?不,这恰恰是Anthropic从RLHF转向Constitutional AI,再转向基于原则的训练的演化路径。行业正从“堆规则”走向“塑结构”——从“可道之道”走向“不可道之道”。只是多数人尚未察觉,这条路径早在两千五百年前就被老子画好了地图。

二、参数与虚空:能力栖息在何处?

墙壁与它所围出的房间

三十辐共一毂,当其无,有车之用。埏埴以为器,当其无,有器之用。凿户牖以为室,当其无,有室之用。故有之以为利,无之以为用。(第十一章)

这无疑是全书中最精准的技术映射。

三十根辐条汇聚于轮毂,轮毂中心的空洞让车轮得以转动。揉捏黏土做成器皿,器皿中间的空间使它能够盛物。开凿门窗建成房屋,墙壁之间的虚空才使人可以居住。

有形的结构提供支撑(“有之以为利”),无形的空间赋予功能(“无之以为用”)。

一个LLM的参数——权重矩阵、偏置向量、嵌入表——就是辐条、黏土、墙壁。它们是有形的、可量化的、可以用state_dict()导出的东西。但模型真正的能力并不住在参数里。能力住在参数所围成的高维空间里——latent space。

参数是墙壁,能力是墙壁围出的房间。

你可以把全部参数序列化存进磁盘(保存墙壁),却无法直接序列化“模型的语言理解能力”——因为那是墙壁所界定出的空间形态,不是墙壁自身。两个模型的参数做逐元素对比可能极为接近,但它们围出的空间形状可能截然不同,能力也天差地别。

这个洞察引出一个直接的工程推论:别把“存储了表示”误认为“拥有能力”。

将嵌入、缓存、日志、状态全部塞进系统,只是在堆砌更多的“有”——更多材料、更多坐标、更多可见组件。而真正决定系统能否正常工作的,是这些材料之间被刻意留出的空隙:接口如何约束,状态如何流动,组件如何解耦,失败如何被消化。材料是墙壁;约束产生的活动空间才是真正的房间。

深度学习中最有效的技术,几乎都在操纵“无”:

- Dropout:主动删去连接——在有形结构中制造虚空——反而提升了泛化能力。

- 残差连接(Residual Connection):保留一条什么也不做的通道——让信息不经变换直接穿过——使深层网络可训练。

- Attention中的softmax归一化:在高维空间中划分出哪些区域“不重要”——低注意力权重区域同高注意力区域一样关键,因为“不关注什么”恰恰界定了“关注什么”。

当你的团队讨论“模型的能力从哪来”时,记住老子的答案:能力不在参数里。参数只是墙壁。能力在参数之间的空间里。

道生一,一生二,二生三,三生万物

道生一,一生二,二生三,三生万物。万物负阴而抱阳,冲气以为和。(第四十二章)

如果第十一章是对latent space的空间描述,第四十二章就是对涌现层级的时序叙事。

树莓派Kubernetes集群搭建实战:从零到一部署ARM架构容器平台

自2018年初涉容器编排以来,我与Kubernetes便结下了不解之缘。当时刚踏入项目一线,纵使对其充满新奇与向往,终究没能抽出足够的时间深入摸索。一年后挥别团队,那份亲手搭建完整集群的心愿暂时搁浅。直到2020年,再次迎向Kubernetes时,我已带着更扎实的工程直觉、更专注的钻研态度,方向也格外明朗。如今,我已先后拿下CKAD(认证Kubernetes应用开发者)与CKA(认证Kubernetes管理员)两项认证,后者更成为职业生涯的关键转折。作为一个从软件开发起步的技术人,要真正消化Kubernetes就必须沉到逻辑底层——把集群是怎样构建的、控制平面与工作节点如何对话、网络配置及排障原理逐一吃透。为了把知识钉在实处,我决定用手边的几块树莓派,从零起建一个ARM架构的Kubernetes集群。恰恰是这些巴掌大小的单板机,让我得以接触最贴近硬件的层面,用看得见摸得着的方式理解系统的运转。

最初这个实践只是为备考热身,可没过多久,它逐渐演变为一个实实在在的项目:一套能在家持续运行、维护成本极低、全天候可用的开发环境。本文正是这段探索的全记录。我不会在理论上过多铺陈,而是要带你穿过节点引导的迷雾,在ARM上部署功能完整的Kubernetes,重点分享那些绊过脚的坑、文档未明写的空白,以及反复试错沉淀下来的心得。无论你想搭建自己的树莓派Kubernetes实验室,还是想了解从裸机到可用集群的完整路径,这篇文章都为你写就。

关于本系列

这是系列的开篇,我将全程记录在树莓派上搭建并运维Kubernetes集群的每个细节。整个系列会逐层拆解,聚焦真实落地与严峻挑战:

- 集群创建(即本文)—— 节点引导、网络铺设,以及ARM上的Kubernetes安装

- 负载均衡与服务网格 —— 借助MetalLB实现外部可达,用Istio接管流量治理

- 存储建设 —— 为ARM构建可靠的文件服务器

- 监控栈 —— 集成Prometheus与Grafana,让可观测性贯穿系统

- 集群升级 —— 将集群平滑提升至可用的最新版本

如果你对树莓派上的Kubernetes实际应用满怀好奇,或者想深入观察一个从零设计的集群案例,请持续关注——这个系列就是为你打造的。

集群创建

硬件选型

为让配置尽可能简单,我直接使用了手头的设备,具体组合如下:

- 1 × 树莓派4 Model B(8GB内存,128GB SD卡)—— 控制平面(主节点)

- 1 × 树莓派3 Model B(1GB内存,64GB SD卡)—— 工作节点

这样的搭配对轻量级Kubernetes集群来说已绰绰有余,并且有力地印证了一个事实:理解Kubernetes的底层机制,并不需要性能怪物。

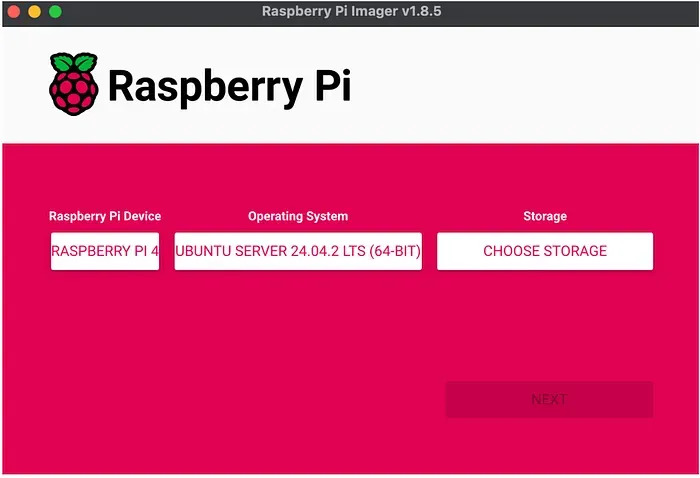

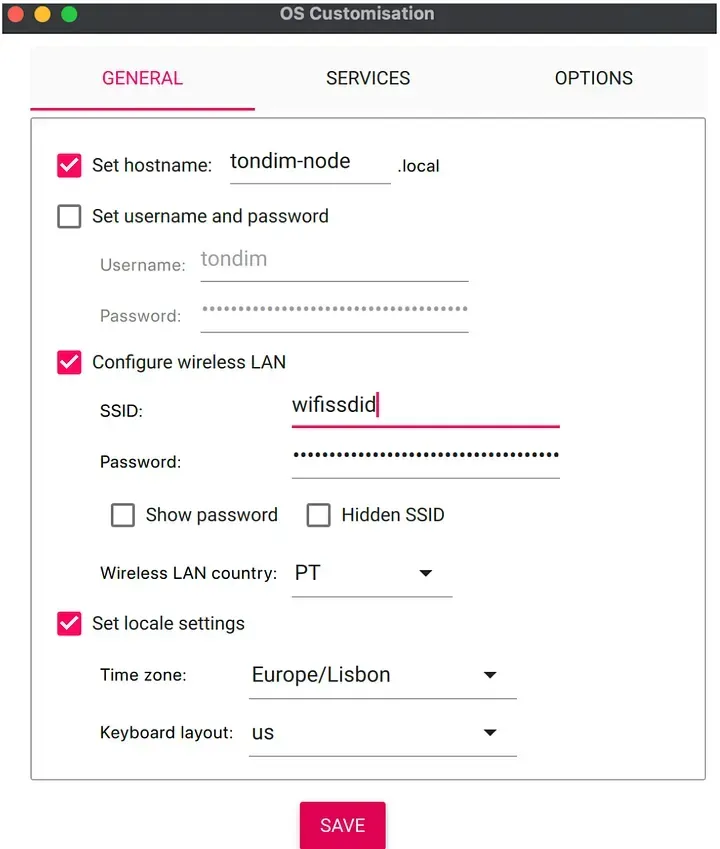

开局起步

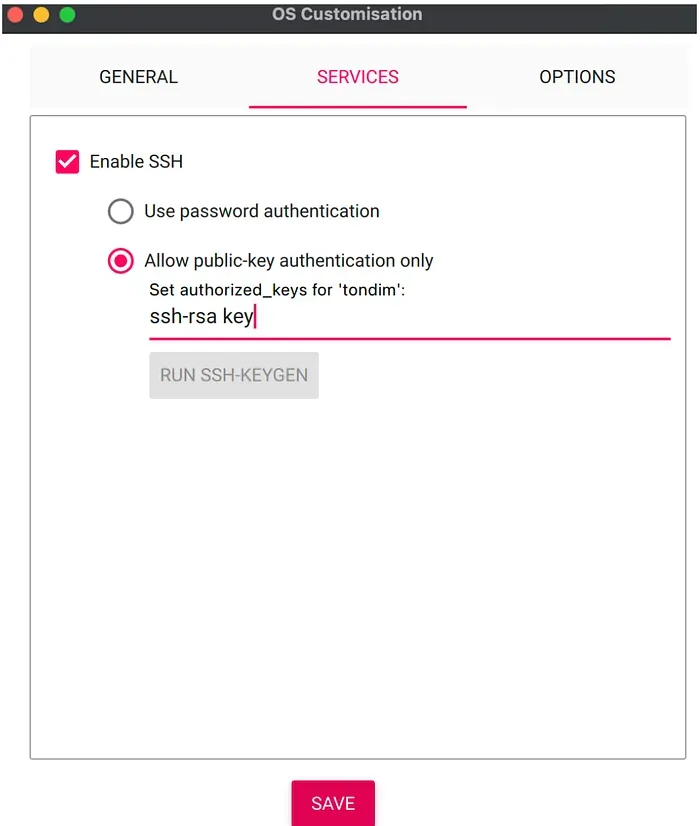

操作系统方面,我选用Ubuntu Server 24.04 LTS(64位)。它对ARM架构的支持扎实可靠,文档丰富清晰,与各类Kubernetes工具也能无缝协作。最简单的安装方式是通过树莓派镜像生成器( raspberrypi.com/software/ )一步完成镜像烧录和操作系统预配置,免去后续大量手工折腾。

在烧录镜像之前,强烈建议使用高级配置选项完成以下事项:

- 启用SSH访问

- 填入你的Wi-Fi凭据

- 为每个节点设置主机名(例如,k8s-master、k8s-worker)

- 添加你的SSH公钥(可选,但极力推荐)

提前做完这些设置,能极大压缩后续手动干预的时间,让集群搭建效率直线上升。

首次登录

当镜像烧录完毕、树莓派通电启动后,使用SSH即可接入:

ssh <节点IP>

登录后,切换到root用户以简化后续设置步骤:

sudo -i

从此刻起,所有命令均以root身份执行,避开初始集群配置期间可能出现的权限问题。

安装集群组件与容器运行时

这一步必须在两台树莓派上执行,因为控制平面和工作节点都需要核心Kubernetes组件:

• kubelet —— 在各节点上运行并管理Pod

• kubeadm —— 引导集群

• kubectl —— 与集群交互的命令行工具

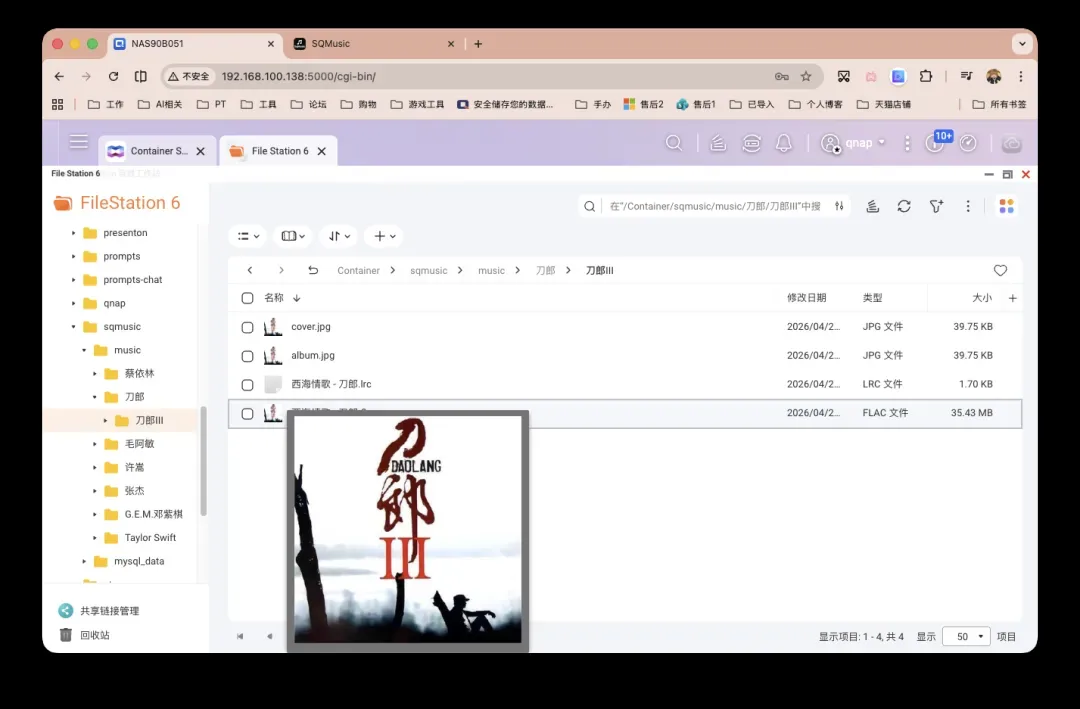

威联通NAS一键部署sqmusic Plus:无损音乐自动下载,完美适配Emby/Navidrome

昨天介绍了 Go Music DL 这个聚合十余个音乐平台的项目,但有朋友追问:无损音质呢?是不是必须使用会员账号的 cookie?没错,现状的确如此。如今想找到一个稳定供给免费无损资源的渠道已相当不易。

今天发现一个收藏很久的网盘分享站也停摆了……

所以今天再推荐一款名为 simple_sq_music_plus 的工具,它真正实现了将 flac、ape、mp3 等格式无损缓存到 NAS 中。更贴心的是,它支持歌单监听下载(例如某云),让我们不必再一首一首搜索。此外,下载文件的目录结构直接兼容 Emby 与 Subsonic(Navidrome)类服务,即便自建音乐服务也无需额外整理!

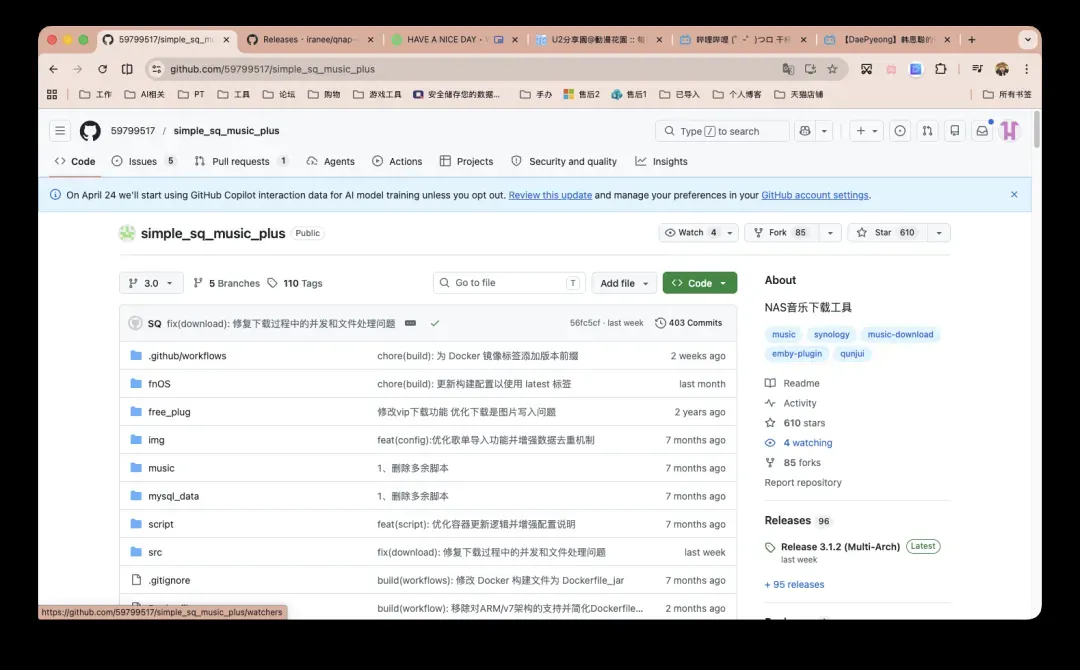

项目简介

完整的项目名称为 59799517/simple_sq_music_plus,可在 GitHub 上直接搜索。开篇功能已经讲得很清楚,大家可以自行到项目页面浏览更多细节。

部署步骤

以威联通 NAS 为例,通过 Docker Compose 进行部署。配置内容如下,请注意替换文件映射目录和自定义端口号,其余部分可直接套用。

services:

mysql:

image: mysql:5.7

container_name: sqmusic_mysql

environment:

MYSQL_ROOT_PASSWORD: sqmusicv3 # 为方便起见,统一使用 sqmusicv3

MYSQL_DATABASE: sqmusicv3

volumes:

- /share/Container/sqmusic/mysql_data:/var/lib/mysql

healthcheck:

test: ["CMD", "mysqladmin", "ping", "-h", "localhost", "-uroot", "-psqmusicv3"]

interval: 10s

timeout: 5s

retries: 10

start_period: 30s

restart: always

sqmusic_main:

image: registry.cn-hangzhou.aliyuncs.com/sqdockler/simple_sq_music_plus:latest

container_name: sqmusic_main

environment:

DB_IP: mysql

DB_PORT: "3306"

DB_NAME: sqmusicv3

DB_USERNAME: root

DB_PASSWORD: sqmusicv3

volumes:

# 你的音乐库目录,此处仅做演示!

- /share/Container/sqmusic/music:/music

depends_on:

mysql:

condition: service_healthy

restart: always

sqmusic_web:

image: registry.cn-hangzhou.aliyuncs.com/sqdockler/simple_sq_music_plus_web:latest

container_name: sqmusic_web

ports:

- "18996:80"

depends_on:

- sqmusic_main

restart: always

打开威联通的 Container Station,创建一个新的应用程序,将上述 YAML 粘贴进去即可。